Podstawowa konfiguracja CISCO ASA

CISCO ASA jest kolejnym urządzeniem sieciowym produkowanym przez firmę CISCO, lecz w przeciwieństwie do routerów i przełączników głównym zadaniem urządzenia jest ochrona naszej sieci przed intruzami i nieautoryzowanym dostępem. Ochrona ta polega na blokowaniu niedozwolonego ruchu sieciowego. Urządzenie ASA w kontrolowanej przez Nas sieci pełni rolę firewalla. W artykule tym zajmiemy się podstawową konfiguracją urządzenia CISCO ASA oraz jego implementacją w sieci.

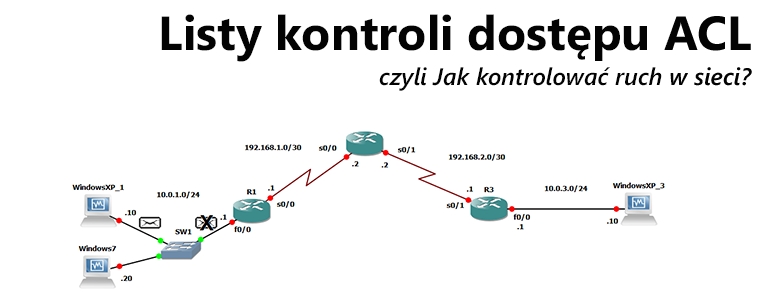

Listy kontroli dostępu ACL

Administratorzy by sprawnie zarządzać swoją siecią muszą dysponować narzędziami, które pozwolą im na kształtowanie ruchu sieciowego według własnych potrzeb i wymagań. Takim narzędziem, które pozwala na filtrację pojawiających się w sieci pakietów jest lista ACL. Mechanizm ACL jest bardzo ważnym elementem konfiguracji routera gdyż pozwala na ustalenie zasad, które niepożądanym użytkownikom zabronią dostępu do sieci a tym zaufanym udostępnią niezbędne usługi.

Protokoły dostępu zdalnego w systemie Linux.

Możliwość nawiązania zdalnego połączenia z systemem celem przeprowadzenia czynności administracyjnych dla wielu jest nieoceniona gdyż zyskujemy możliwość wykonania niezbędnej konfiguracji systemu bez fizycznego obcowania z komputerem. W wcześniejszych artykułach opisałem jak sesję zdalną ustalić z systemami z rodziny Windows, pomijając system Linux. Czas więc tą zaległość nadrobić - w wpisie tym zajmiemy się ustaleniem sesji zdalnej z systemem Linux z wykorzystaniem takich protokołów jak Telnet czy SSH.

Co w sieci siedzi. Warstwa 2 czyli podstawowa konfiguracja przełącznika CISCO

Przełączniki obok routerów są urządzeniami, które w nowoczesnej sieci są niezbędne. To właśnie dzięki przełącznikom możemy rozszerzać granice naszej sieci podłączając do niej nowe hosty. Bardzo często określa się przełączniki jako urządzenia warstwy 2, ponieważ są urządzeniami, które pracują w warstwie łącza danych.

Dostęp zdalny oraz prawa użytkownika w urządzeniach CISCO

Zarządzanie dostępem administracyjnym jest procesem krytycznym w każdej sieci to od administratora zależy, kto i do czego ma dostęp oraz jakie czynności na danym urządzeniu może wykonać. Routery CISCO zapewniają wiele sposobów kontroli dostępu do urządzenia oraz posiadają szereg mechanizmów pozwalających na ustalenie uprawnień. Artykuł opisuje jak skonfigurować urządzenie wykorzystując do tego połączenie zdalne oraz jak przypisać prawa do wykonania poszczególnych zadań konkretnym, zdefiniowanym użytkownikom.

Wujek dobra rada

Szybkie pytania i szybkie odpowiedzi czyli garść porad do wykorzystania w codziennej pracy z komputerem.

-

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44RAMdysk jest wydzieloną częścią pamięci, która w systemie operacyjnym jest widziana jak kolejny dysk/partycja. Praca z tak wydzielona przestrzenią pamięci odbywa się jak z normalnym dyskiem. Dostępne są wszystkie operacje związane z plikami.

-

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00Jak zabezpieczyć nasze dane w sytuacji utraty pendiva/karty pamięci.

-

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31Krótki opis jak wyszukać pliki przy wykorzystaniu Eksploratora plików.

-

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39Jak zdiagnozować uszkodzenie modułu pamięci RAM

-

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53W poprzednim wpisie (Konwersja maszyny fizycznej na wirtualną) opisałem konwersję maszyny fizycznej do wirtualnej, efektem Naszych działań było przeniesienie systemu działającego na fizycznym hoście do środowiska opartego o oprogramowanie Vmware. Zaś w tym wpisie wykonamy podobne działanie lecz efektem będzie uzyskanie maszyny działającej w VirtualBox.

Najczęściej komentowane

Najnowsze komentarze

-

Kamil

09.07.2019 21:25

Samba dziala wysmienicie. Dzięki kolego za ten artykuł :)

-

Damian

09.06.2019 19:45

A co się dzieje jak padnie mi dysk systemowy i będę musiał postawić nowy system? Bez problemu odzyskam ...

-

Piotr

29.05.2019 21:01

Dzięki mordo

-

Bravo

22.05.2019 13:11

Gratuluję strony i znajomości tematu. Tak 3mać

-

tej

02.05.2019 10:35

swietny artykul! Ciekawe czy autor ma czas na kontynuacje, np. odpowiadajac na komentarz BG o failover ...

Ostatnio komentowane

Popularne tagi

UWAGA! Ten serwis używa cookies

Brak zmiany ustawienia przeglądarki oznacza zgodę na to.

Created by: clivio.pl