pikolo

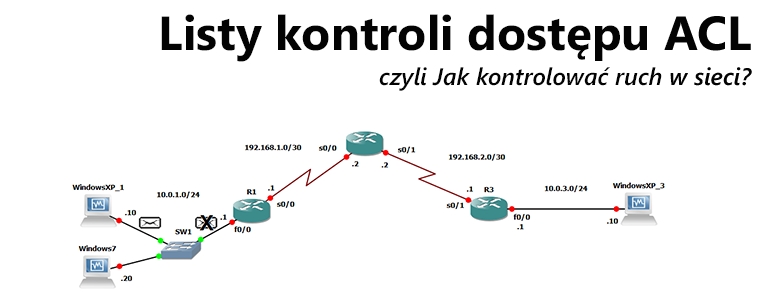

Administratorzy by sprawnie zarządzać swoją siecią muszą dysponować narzędziami, które pozwolą im na kształtowanie ruchu sieciowego według własnych potrzeb i wymagań. Takim narzędziem, które pozwala na filtrację pojawiających się w sieci pakietów jest lista ACL. Mechanizm ACL jest bardzo ważnym elementem konfiguracji routera gdyż pozwala na ustalenie zasad, które niepożądanym użytkownikom zabronią dostępu do sieci a tym zaufanym udostępnią niezbędne usługi.

Możliwość nawiązania zdalnego połączenia z systemem celem przeprowadzenia czynności administracyjnych dla wielu jest nieoceniona gdyż zyskujemy możliwość wykonania niezbędnej konfiguracji systemu bez fizycznego obcowania z komputerem. W wcześniejszych artykułach opisałem jak sesję zdalną ustalić z systemami z rodziny Windows, pomijając system Linux. Czas więc tą zaległość nadrobić - w wpisie tym zajmiemy się ustaleniem sesji zdalnej z systemem Linux z wykorzystaniem takich protokołów jak Telnet czy SSH.

Mechanizm tabel przestawnych w Excelu jest funkcją, która pozwala nam na zestawienie danych zawartych w arkuszach bądź w plikach zewnętrznych np. bazodanowych. Jest to świetne narzędzie służące do prezentacji danych, które w danym momencie są nam potrzebne. To idealne narzędzie dla osoby, która operuje na dużej ilości informacji i informacje te musi analizować. A największą zaletą stosowania tabel przestawnych jest interaktywność całego mechanizmu. Jak się przekonasz Czytelniku iż wbrew powszechnie panującej opinii o niezwykłym skomplikowaniu tego narzędzia analiza rozbudowanych arkuszy przy wykorzystaniu tabel przestawnych jest niezwykle intuicyjna i prosta. Wszystko sprowadza się do poznania narzędzia tak by jego używanie stało się jasne i proste.

Wujek dobra rada

Szybkie pytania i szybkie odpowiedzi czyli garść porad do wykorzystania w codziennej pracy z komputerem.

-

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44RAMdysk jest wydzieloną częścią pamięci, która w systemie operacyjnym jest widziana jak kolejny dysk/partycja. Praca z tak wydzielona przestrzenią pamięci odbywa się jak z normalnym dyskiem. Dostępne są wszystkie operacje związane z plikami.

-

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00Jak zabezpieczyć nasze dane w sytuacji utraty pendiva/karty pamięci.

-

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31Krótki opis jak wyszukać pliki przy wykorzystaniu Eksploratora plików.

-

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39Jak zdiagnozować uszkodzenie modułu pamięci RAM

-

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53W poprzednim wpisie (Konwersja maszyny fizycznej na wirtualną) opisałem konwersję maszyny fizycznej do wirtualnej, efektem Naszych działań było przeniesienie systemu działającego na fizycznym hoście do środowiska opartego o oprogramowanie Vmware. Zaś w tym wpisie wykonamy podobne działanie lecz efektem będzie uzyskanie maszyny działającej w VirtualBox.

Najczęściej komentowane

Najnowsze komentarze

-

Dzak

07.09.2020 17:32

Witam. Nie rozumiem dlaczego zamiast podziału na podsieci nie możemy po prostu ustanowić 7 lokalnych ...

-

fgm

03.09.2020 06:47

jak nie pamietam daty rozszezenia i dokladnej nazwy tylko podobna to jak wyszukac taki plik lub wiele ...

-

Andrzej

13.08.2020 07:26

Usunięcie x z /etc/passwd uważam za niebezpieczne rozwiązanie. Ponieważ po takiej operacji i ustawieniu ...

-

Andrzej

13.08.2020 07:15

To zdanie Utworzenie użytkownika w ten sposób powoduje wyłączenie konta poprzez wstawienie znaku x w ...

-

goodbye world

01.07.2020 10:20

Będą jakieś nowe wpisy?

Ostatnio komentowane

Popularne tagi

UWAGA! Ten serwis używa cookies

Brak zmiany ustawienia przeglądarki oznacza zgodę na to.

Created by: clivio.pl