Sieci komputerowe

Dział poświęcony ogólnie pojętym sieciom komputerowym czyli adresacja sieci, routing, switching oraz zastosowanie i konfiguracja usług sieciowych.

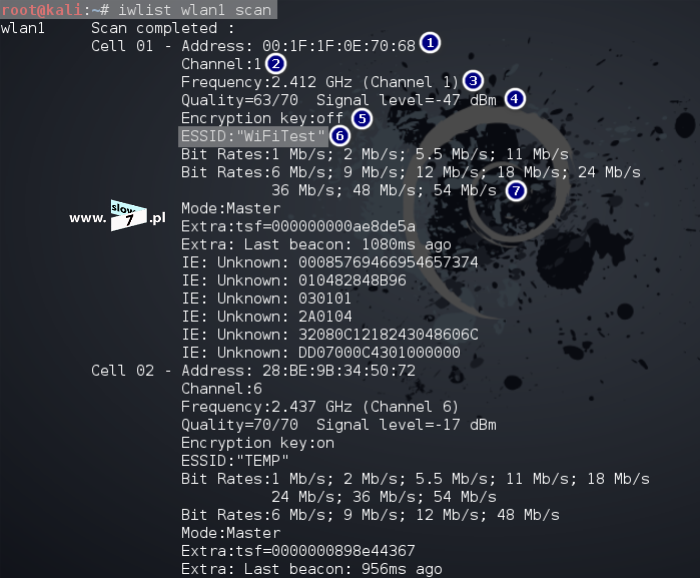

SNIFFING W SIECIACH BEZPRZEWODOWYCH

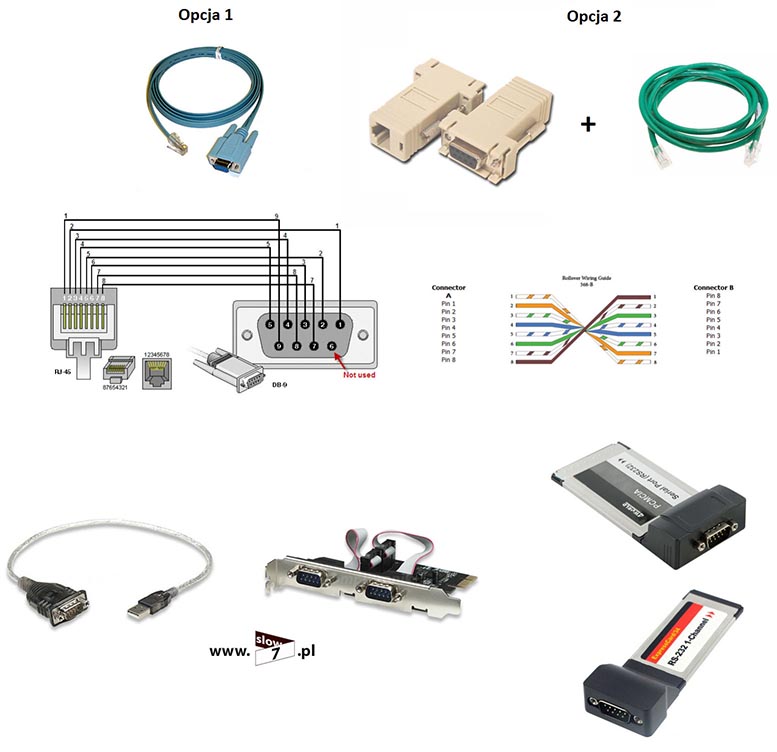

Przeglądając fora i inne strony poświęcone tematyce konfiguracji routerów/przełączników firmy Cisco, często napotykałem się na podstawowe pytania dotyczące zarządzaniu tymi urządzeniami.

Co w sieci siedzi. Protokół EIGRP - konfiguracja i zarządzanie

Konfiguracja protokołu EIGRP, która będzie przeprowadzana na konkretnych przykładowych topologiach sieci. Zakres materiału obejmuje zagadnienia omawiane na kursie CCNA oraz CCNP. A mówiąc trochę bardziej szczegółowo zajmiemy się m.in. uruchomieniem protokołu, metryką, uwierzytelnieniem, redystrybucją tras oraz ich filtrowaniem

Linux

Sekcja poświęcona Linuxowi a w szczególności jednej z dystrybucji która zdobywa największe rzesze nowych użytkowników a mianowicie Ubuntu. Przeczytacie tu o poradach dotyczących konfiguracji systemu a także tych bardziej zaawansowanych.

JAKI LINUX WYBRAĆ?

Przeglądając fora i inne strony poświęcone tematyce konfiguracji routerów/przełączników firmy Cisco, często napotykałem się na podstawowe pytania dotyczące zarządzaniu tymi urządzeniami.

FTP w wydaniu Linux

Konfiguracja serwera FTP z wykorzystaniem systemu Linux Ubuntu 14.04 oraz oprogramowanie vsftpd.

SERVER 2003/2008/2012

Dział poświęcony tematyce serwerowej a dokładnie produktom Microsoftu właśnie z tej rodziny - MS Server 2003, 2008 oraz 2012.

POŁĄCZENIA VPN W ŚRODOWISKU WINDOWS SERVER

Bezpieczne przesyłanie danych w publicznej, niezabezpieczonej sieci Internet od zawsze było wyzwaniem.

Windows 7/8/10

Tu znajdziecie poradniki dotykające tematu Windows 7, Windows 8 a także najmłodszego "dziecka" Microsoftu a mianowicie Windows 10. Nowy system to nowe rozwiązania no i oczywiście nowe problemy. Mam nadzieję, że lektura artykułów z tego działu przynajmniej w części pozwoli wam znaleźć odpowiedzi.

BEZPIECZNE DANE

Żyjemy w czasach kiedy mobilność, dostępność do danych oraz wymiana informacji jest czynnikiem, który decyduje o naszym „być albo nie być”. Na naszych „komórkach”, laptopach...

ZARZĄDZANIE DYSKAMI CZYLI SŁÓW KILKA O PARTYCJACH I WOLUMINACH

Jednym z zadań, które czasem zdarza się nam wykonywać w systemie Windows jest konfiguracja dysków twardych ...

Office

Jak się domyślacie tu będą ukazywać się artykuły dotyczące pakietu MS Office czyli pod lupę weźmiemy programy Word, Excel, PowerPoint oraz Access ale nie tylko, dział ten będzie również poświęcony ich darmowym odpowiednikom z pakietu OpenOffice czyli Writer, Calc, Impress i Base.

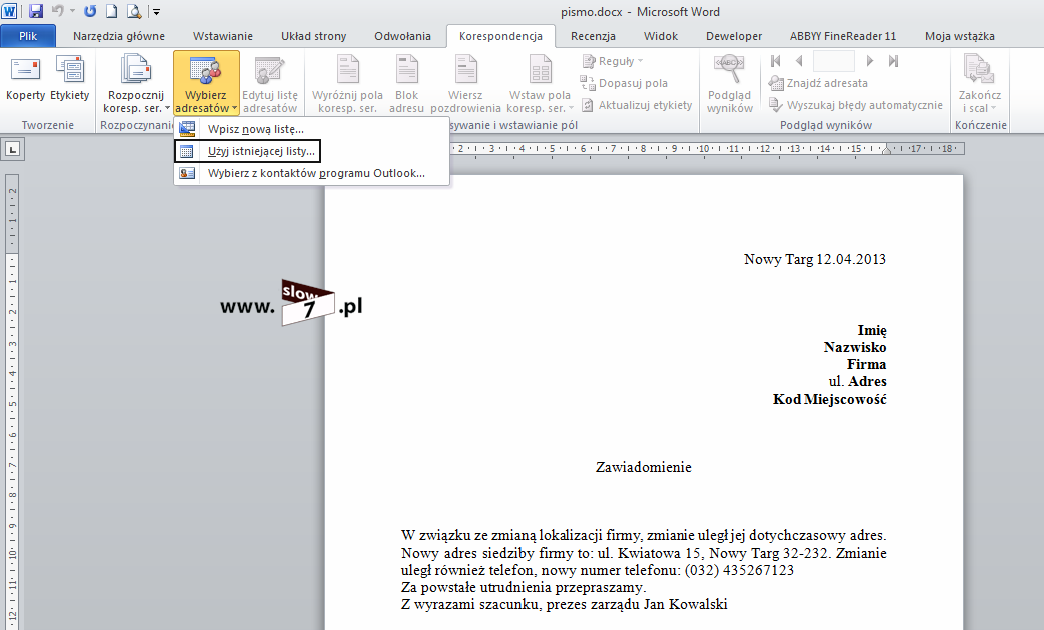

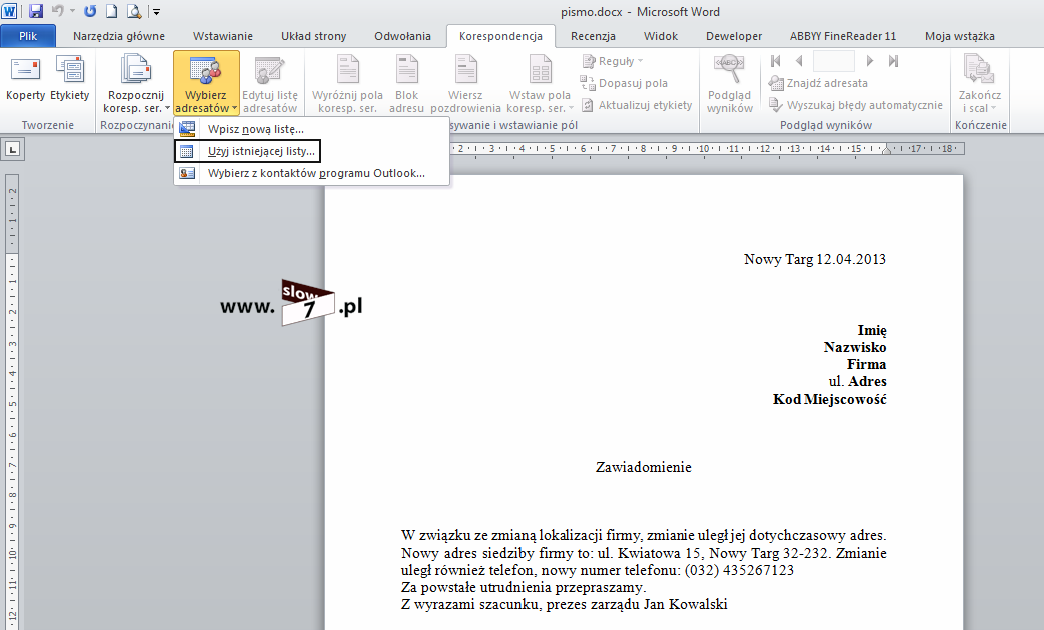

WORD. KORESPONDENCJA SERYJNA

Ważne miejsce w działalności człowieka zajmuje korespondencja. Ktoś kto pracuje w biurze, sekretariacie dużą część swojej pracy poświęca na tworzenie wszelkiego rodzaju pism...

Office

Jak się łatwo domyślić w tym dziale będą ukazywać się artykuły dotyczące pakietu MS Office czyli pod lupę weźmiemy programy Word, Excel, PowerPoint oraz Access ale nie tylko, dział ten również będzie poświęcony ich darmowym odpowiednikom z pakietu OpenOffice czyli Writer, Calc, Impress oraz Base.

WORD. KORESPONDENCJA SERYJNA

Ważne miejsce w działalności człowieka zajmuje korespondencja. Ktoś kto pracuje w biurze, sekretariacie dużą część swojej pracy poświęca na tworzenie wszelkiego rodzaju pism...

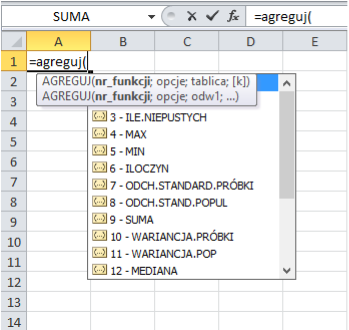

EXCEL W ZADANIACH. FUNKCJA AGREGUJ ORAZ SUMY.CZĘŚCIOWE

Jedną z nowszych funkcji, która została wprowadzona w Excel 2010 jest funkcja AGREGUJ. Standardowe funkcje takie jak SUMA, ŚREDNIA czym MAX przerywają swoje działanie gdy w zdefiniowanym zakresie wystąpi błąd...

Windows Server 2012. Poradnik administratora. We dwoje raźniej.

W każdej szanującej się sieci komputerowej musimy zadbać o tak zwaną redundancję usług i urządzeń. Awarie sprzętu i oprogramowania mogą przydarzyć się każdemu ale już przestój i niemożność realizowania usług jest stanem bardzo niepożądanym ponieważ gdy sytuacja taka zaistnieje, wiąże się ona najczęściej ze stratami finansowymi. Tak więc aby zapewnić ciągłość pracy naszej sieci nie możemy dopuścić do scenariusza w którym jej praca uzależniona jest od działania jednego urządzenia. Jeden kontroler domeny może więc stać się źródłem potencjalnych problemów. Gdy host sprawujący kontrolę nad naszą domeną działa wszystko jest w porządku lecz w przypadku jego niedostępności nasza sieć "leży". Aby do takiej sytuacji nie dopuścić należałoby zdublować pełnione przez niego funkcje tak by w przypadku ewentualnych problemów inny host mógł przejąć jego zadania. A więc zapraszam do lektury wpisu traktującego o redundancji usług Active Directory.

Jest we mnie MOC. Konfiguracja interfejsów sieciowych oraz dostępu zdalnego z wykorzystaniem PowerShella.

W artykule tym kontynuujemy tematykę związaną z wykorzystaniem cmdletów PowerShell. Omówimy sposoby konfiguracji interfejsów sieciowych, uruchomienie Pulpitu zdalnego oraz zestawienie sesji zdalnej PowerShell.

Atak na warstwę 2 modelu ISO/OSI - preludium

Switche tak jak i routery podatne są na wiele ataków dlatego też większość technik zabezpieczania routerów ma zastosowanie również do switchy. Przełączniki jednak z natury swego działania i umiejscowienia dodatkowo narażone są na wiele innych ataków, specyficznych dla tej grupy urządzeń.

Rejestracja zdarzeń z wykorzystaniem serwera Syslog.

Zarządzając daną siecią komputerową najkorzystniejszą dla Nas sytuacją i stanem jak najbardziej pożądanym jest prawidłowo działająca sieć. Nasze wszystkie działania administracyjne sprowadzają się do tego by osiągnąć stan pełnej funkcjonalności sieci. Jeśli wszystko działa - możemy być z siebie dumni lecz nie oznacza to, że możemy spocząć na laurach. Awarie sieci i urządzeń ją tworzących są na porządku dziennym i prędzej czy później każdy administrator z takim problemem będzie musiał się zmierzyć. Z reguły awarie i mogące nastąpić komplikacje w działaniu sieci można z dość dużą dozą prawdopodobieństwa przewidzieć. No chyba, że mamy do czynienia z sytuacją nagłą, taką jak przepięcie w sieci elektrycznej, której efektem jest uszkodzenie urządzenia bądź atakiem hackerskim. Ale jak to już w życiu bywa nie do końca na wszystko mamy wpływ.

Co w sieci siedzi. Protokół DHCP.

Jak wiadomo aby host mógł prowadzić poprawną komunikację z innymi urządzeniami budującymi naszą sieć komputerową (inne komputery, serwery, drukarki), host ten musi mieć przypisany poprawny adres IP i maskę sieci a aby uzyskać połączenie z Internetem również adres bramy i serwera (bądź serwerów) DNS. Na samym początku gdy standardy sieciowe dopiero raczkowały konfigurację sieciową należało przeprowadzić ręcznie. Gdy sieć była mała sposób ręcznego przypisywania adresów spełniał swoją rolę ale wraz ze zwiększaniem się rozmiarów sieci proces ten stał się mało efektywny i często w wyniku pomyłek hosty były błędnie konfigurowane czego następstwem były kłopoty z działaniem samej sieci (duplikacja adresów IP, błędna maska itp.). Aby rozwiązać ten problem wymyślono i opracowano protokół BOOTP (ang. Bootstrap Protocol), którego zadaniem było przeprowadzenie procesu automatycznego przypisywania adresów dla nowo podłączanych urządzeń (tak naprawdę gdybyśmy trzymali się chronologii to przed protokołem BOOTP był jeszcze protokół RARP - Reverse Address Resolution Protocol, protokół ten szybko uznano za nieefektywny gdyż po prostu przyznawał adres IP bez adresu maski podsieci i adresu bramy domyślnej). Protokół BOOTP był pierwszym spełniającym oczekiwania, działającym rozwiązaniem problemu ręcznego przypisywania adresów lecz jak to w życiu bywa nie ustrzeżono się błędów w implementacji tego rozwiązania. Gdy błędy naprawiono światło dzienne ujrzało bardziej zaawansowane rozwiązanie czyli protokół DHCP (ang. Dynamic Host Configuration Protocol). Po pewnym czasie protokół BOOTP całkowicie został zastąpiony przez protokół DHCP. Tak więc protokół DHCP jest do dzisiaj panującą metodą automatycznego przypisywania urządzeniom końcowym informacji konfiguracyjnych podczas podłączania się do sieci.

- Poprzedni artykuł

- 1

- 2

- Następny artykuł

- koniec

Wujek dobra rada

Szybkie pytania i szybkie odpowiedzi czyli garść porad do wykorzystania w codziennej pracy z komputerem.

-

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44

Jak utworzyć RAMdysk w systemie Windows?

Napisano poniedziałek, 04 grudzień 2017 21:44RAMdysk jest wydzieloną częścią pamięci, która w systemie operacyjnym jest widziana jak kolejny dysk/partycja. Praca z tak wydzielona przestrzenią pamięci odbywa się jak z normalnym dyskiem. Dostępne są wszystkie operacje związane z plikami.

-

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00

Bezpieczny pendrive

Napisano czwartek, 29 czerwiec 2017 12:00Jak zabezpieczyć nasze dane w sytuacji utraty pendiva/karty pamięci.

-

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31

Wyszukiwanie plików w systemie Windows

Napisano sobota, 17 czerwiec 2017 20:31Krótki opis jak wyszukać pliki przy wykorzystaniu Eksploratora plików.

-

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39

Diagnostyka pamięci RAM

Napisano wtorek, 16 maj 2017 12:39Jak zdiagnozować uszkodzenie modułu pamięci RAM

-

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53

Konwersja maszyny fizycznej na wirtualną (odsłona druga).

Napisano czwartek, 04 maj 2017 11:53W poprzednim wpisie (Konwersja maszyny fizycznej na wirtualną) opisałem konwersję maszyny fizycznej do wirtualnej, efektem Naszych działań było przeniesienie systemu działającego na fizycznym hoście do środowiska opartego o oprogramowanie Vmware. Zaś w tym wpisie wykonamy podobne działanie lecz efektem będzie uzyskanie maszyny działającej w VirtualBox.

Najczęściej komentowane

Najnowsze komentarze

-

Dzak

07.09.2020 17:32

Witam. Nie rozumiem dlaczego zamiast podziału na podsieci nie możemy po prostu ustanowić 7 lokalnych ...

-

fgm

03.09.2020 06:47

jak nie pamietam daty rozszezenia i dokladnej nazwy tylko podobna to jak wyszukac taki plik lub wiele ...

-

Andrzej

13.08.2020 07:26

Usunięcie x z /etc/passwd uważam za niebezpieczne rozwiązanie. Ponieważ po takiej operacji i ustawieniu ...

-

Andrzej

13.08.2020 07:15

To zdanie Utworzenie użytkownika w ten sposób powoduje wyłączenie konta poprzez wstawienie znaku x w ...

-

goodbye world

01.07.2020 10:20

Będą jakieś nowe wpisy?

Ostatnio komentowane

Popularne tagi

UWAGA! Ten serwis używa cookies

Brak zmiany ustawienia przeglądarki oznacza zgodę na to.

Created by: clivio.pl