Obiecałem, że zajmiemy się zmiennymi ale przyszło mi konfigurować serwer w wersji Core gdzie musiałem użyć opisanych poniżej cmdletów więc temat ten nasunął się ni jako sam. Zmiennymi zajmiemy się w wpisie następnym (choć w tym temat troszkę liźniemy).

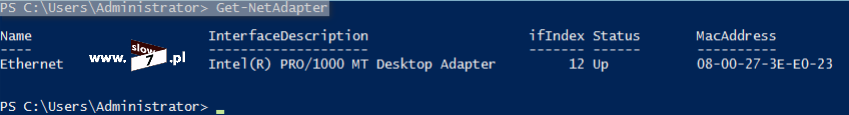

Rozpoczynamy od wyświetlenia dostępnych interfejsów sieciowych. Aby wyświetlić podstawowe informacje o karcie sieciowej należy posłużyć się cmdletem: Get-NetAdapter. Tu trzeba zaznaczyć, że część opisanych cmdletów nie jest dostępna w systemie Windows 7 (nawet po aktualizacji narzędzia PowerShell do najnowszej wersji) dlatego też obok poleceń związanych stricte z PowerShell przedstawię również te wykorzystywane w tradycyjnej linii poleceń.

Wydanie polecenia pozwala nam uzyskać informacje o:

- Name - nazwa połączenia sieciowego,

- InterfaceDescription - opis interfejsu sieciowego,

- ifIndex - identyfikator interfejsu,

- Status - bieżący status interfejsu,

- MacAddress - adres MAC interfejsu.

Dodatkowo do sprawdzenia możemy użyć cmdletu: Get-NetIPInterface który dostarcza nam dodatkowe informacje o konfiguracji interfejsu np. stan funkcji DHCP.

Gdy już posiadamy informację o dostępnych interfejsach jedną z czynności jaką możemy wykonać jest zmiana nazwy połączenia. Zmianę taką wykonamy za pomocą polecenia: Rename-NetAdapter -Name "<bieżąca_nazwa_interfejsu>" -NewName "<docelowa_nazwa_interfejsu>" Poniżej przykład zmiany nazwy połączenia sieciowego z domyślnej nazwy Ethernet na Siec.

Zmianę nazwy interfejsu sieciowego dokonamy również za pomocą polecenia: netsh interface set interface name="<nazwa_bieżąca>" newname="<nazwa_nowa>"

Bieżący stan interfejsu (włączony/wyłączony) możemy kontrolować za pomocą cmdletu: Disable-NetAdapter oraz Enable-NetAdapter. Aby wyłączyć interfejs wydajemy polecenie: Disable-NetAdapter -Name "<nazwa_interfejsu>"

Zaś aby go włączyć: Enable-NetAdapter -Name "<nazwa_interfejsu>"

Włączenie/wyłączenie interfejsu dokonamy również za pomocą komend:

1 - netsh interface set interface "<interface name>" disabled

2 - netsh interface set interface "<interface name>" enabled

Wiemy już jak zmienić nazwę połączenia sieciowego, jak wykonać włączenie/wyłączenie interfejsu sieciowego czas by dowiedzieć się jak danemu interfejsowi przypisać konfigurację sieciową. Rozpoczniemy od zdefiniowania statycznego adresu IP.

Na początek usuwamy bieżącą konfigurację sieciową za pomocą polecenia: Remove-NetIPAddress -InterfacesAlias <nazwa_interfejsu> Po wydaniu polecenia zostanie usunięta konfiguracja sieciowa dotycząca protokołu IPv4 oraz IPv6 Jeśli zależy Ci na wykasowaniu danych tylko jednego protokołu użyj flagi: -AddressFamily w połączeniu z wersją protokołu (np. -AddressFamily IPv4) W niektórych cmdletach odwołanie do danego interfejsu sieciowego możemy dokonać poprzez jego identyfikator np. wydanie polecenia: Remove-NetIPAddress -InterfaceIndex 12 -AddressFamily IPv6 spowoduje wykasowanie konfiguracji sieciowej dotyczącej protokołu IPv6 interfejsu o identyfikatorze 12 (identyfikator ten odnosi się do interfejsu o nazwie Siec).

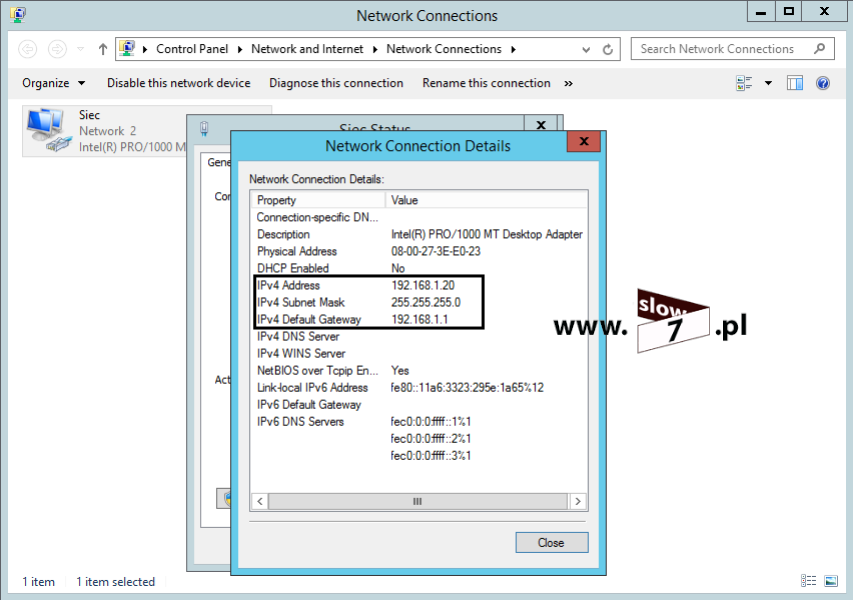

Aby interfejsowi przypisać adres sieciowy należy posłużyć się poleceniem: New-NetIPAddress -InterfaceAlias "<nazwa_interfejsu>" -IPAddress <adres_IP> -PrefixLength <długość_prefiksu> -DefaultGateway <adres_IP_bramy> Poniżej został zaprezentowany przykład przypisania adresu IP wraz z adresem IP bramy interfejsowi o nazwie Siec. Podczas definicji adresu IP celem określenia maski adresu należy posłużyć się długością prefiksu. Długości prefiksu wraz z odpowiadającym im adresom masek zamieściłem w wpisie: O co w tych sieciach komputerowych chodzi? Garść podstawowych informacji.

Po wydaniu polecenia w jego wynikach odnajdziemy informację o zaistniałych zmianach.

W uzyskanych danych nie znajdziemy informacji o adresie IP bramy domyślnej dlatego też znacznie wygodniej posługiwać się cmdletem: Get-NetIPConfiguration który w zwięzłej formie dostarcza nam dane dotyczące konfiguracji danego interfejsu sieciowego.

Aby poznać konfigurację sieciową możemy również użyć polecenia standardowo przypisanego do wiersza linii poleceń: netsh interface ip show config (opcjonalnie po słowie config możemy podać nazwę interfejsu).

Dokładniejsze dane o stanie interfejsu poznamy wydając komendę: netsh interface ip show interfaces "<nazwa_interfejsu>"

Wydane polecenia możemy skontrolować wykorzystując do tego graficzny interfejs użytkownika.

Zmianę adresu interfejsu dokonaliśmy za pomocą cmdletu: New-NetIPAddress w połączeniu z nazwą interfejsu, ten sam efekt uzyskamy odwołując się do interfejsu sieciowego za pomocą jego identyfikatora. Zmianę adresu IP możemy więc dokonać za pomocą polecenia: New-NetIPAddress -InterfaceIndex "<numer_interfejsu>" -IPAddress <adres_IP> -PrefixLength <długość_prefiksu> -DefaultGateway <adres_IP_bramy>

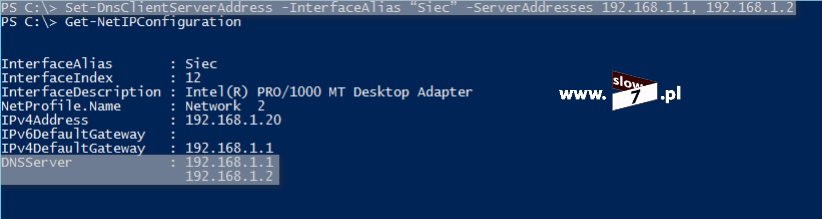

Przeglądając wyniki wydanych poleceń można zauważyć, że brak w nich wyników odnoszących się do konfiguracji serwera DNS. Aby skonfigurować statyczne adresy IP serwerów DNS należy posłużyć się cmdletem: Set-DNSClientServerAddress Ogólna składnia polecenia wygląda następująco: Set-DNSClientServerAddress -InterfaceAlias "<nazwa_interfejsu>" -ServerAddresses <pierwszy_adres_IP>, <drugi_adres_IP> Poniżej został przedstawiony przykład przypisania adresów IP serwerom DNS (poszczególne adresy IP oddzielamy od siebie za pomocą przecinka).

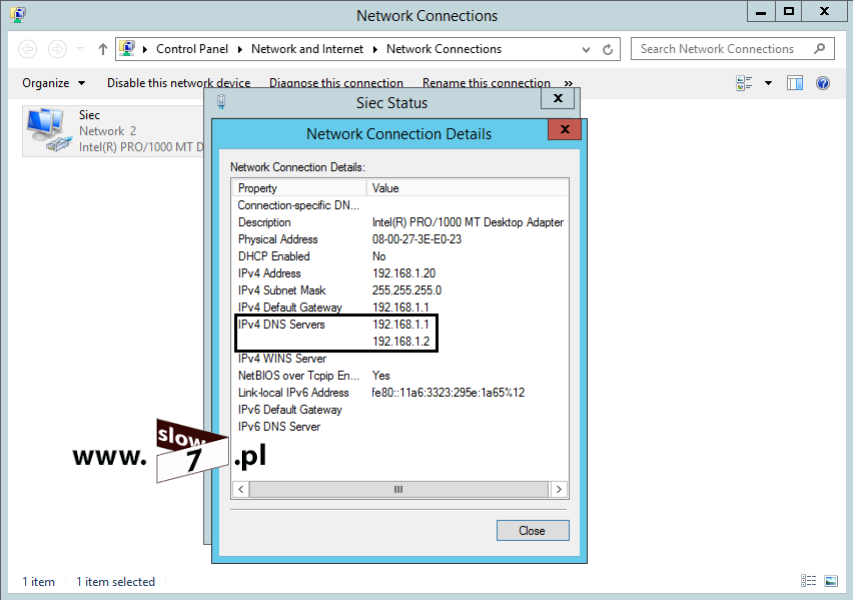

Ponowne wydanie komendy: Get-NetIPConfiguration uwidacznia fakt przypisania adresów IP.

Oczywiście sprawdzenia możemy dokonać również za pomocą interfejsu GUI.

I tak jak w przypadku sprawdzenia konfiguracji interfejsu tak i tu możemy użyć poleceń konsoli command line. Aby przypisać statyczny adres do interfejsu należy posłużyć się komendą: netsh interface ip set address "<nazwa_interfejsu>" static <adres_IP> <maska_sieci> <adres_IP_bramy>

Adresy serwerów DNS możemy skonfigurować za pomocą poleceń:

1 - netsh interface ipv4 set dnsservers "<nazwa_interfejsu>" static <adres_IP> primary Dodatkowa opcja validate=no została dodana by nie sprawdzać dostępności serwera DNS,

2 - netsh interface ipv4 add dns name="<nazwa_interfejsu>" <adres_IP> index=2 validate=no Dodajemy drugi adres IP dlatego też użyto zapisu index=2 (gdybyśmy chcieli zdefiniować kolejny adres serwera DNS dwójkę zamieniamy na trójkę itd.),

3 - sprawdzenie stanu uwidacznia fakt przypisania adresów IP do konfiguracji DNS komputera.

Ręczne przypisanie adresów IP mamy omówione czas przejść do konfiguracji z wykorzystaniem serwera DHCP.

W przypadku dynamicznie pobieranej konfiguracji sieciowej za pośrednictwem serwera DHCP należy skorzystać z dwóch poleceń:

1 - Set-NetIPInterface -InterfaceAlias "<nazwa_interfejsu>" -DHCP Enabled - włączenie funkcji klienta serwera DHCP,

2 - Set-DNSClientServerAddress -InterfaceAlias "<nazwa_interfejsu>" -ResetServerAddresses - adresy serwera DNS pobierane za pośrednictwem protokołu DHCP.

Sprawdzenia faktu przypisania adresów IP dokonujemy za pomocą znanego już Nam polecenia: Get-NetIPConfiguration

Oczywiście operację pobrania konfiguracji IP z serwera DHCP możemy również zweryfikować używając narzędzi graficznych.

Tą samą operację możemy wykonać za pomocą komend interfejsu CLI.

1 - netsh interface ip set address "<nazwa_sieci>" dhcp - adres IP pobierany za pośrednictwem serwera DHCP,

2 - netsh interface ip set dnsservers "<nazwa_sieci>" dhcp - adresy serwerów DNS pobierany za pośrednictwem serwera DHCP.

Podczas przeprowadzenia operacji przypisania adresów IP do interfejsu sieciowego możemy spotkać się z sytuacją w której system Windows błędnie sklasyfikuje naszą sieć np. zamiast profilu Sieć prywatna zostaje ustawiona Sieć publiczna. Z pomocą PowerShell-a stan ten możemy zmienić.

Użycie cmdletu: Get-NetConnectionProfile da nam wiedzę o bieżącym ustawieniu profilu. Jak widać poniżej do interfejsu sieciowego został przypisany profil prywatny.

Informację o bieżącym profilu odnajdziemy również w oknie Centrum sieci i udostępniania.

Aby dokonać zmiany profilu należy wydać polecenie: Set-NetConnectionProfile -InterfaceAlias "<nazwa_interfejsu>" -NetworkCategory "<nazwa_profilu>" Zmianę profilu możemy dokonać pomiędzy profilem prywatnym ( -NetworkCategory "Private") a publicznym ( -NetworkCategory "Public") i na odwrót. Istnieje jeszcze profil domeny ale ten status interfejs uzyskuje po podłączeniu komputera do domeny. Poniżej przykład zmiany profilu sieciowego z prywatnego na publiczny.

W trakcie wykonywanych czynności administracyjnych czasem przydaje się możliwość zmiany adresu MAC. Bieżący adres fizyczny karty poznamy wydając polecenie: Get-NetAdapter -Name "<nazwa_interfejsu>"

Aby zmienić adres MAC należy wydać komendę: Set-NetAdapter -Name "<nazwa_interfejsu>" -MacAddress "<nowy_adres_MAC>" Poniżej przykład zmiany bieżącego adresu MAC na nowy.

Jak widać dokonana zmiana znajduje odzwierciedlenie w oknie Szczegóły połączenia sieciowego

Podstawowe użycie narzędzia PowerShell w kontekście połączeń sieciowych mamy omówione czas zatem przejść dalej. Kolejnym krokiem będzie omówienie wykorzystanie poleceń PowerShella tak by umożliwić włączenie funkcji Pulpitu zdalnego (ang. Remote Desktop).

Wyświetlenie okna Menedżer Serwera wraz z podsumowaniem ukazuje nam niedostępność funkcji. Łączność z serwerem przy wykorzystaniu Pulpitu zdalnego jest niemożliwa. Mechanizm ten jest nieaktywny.

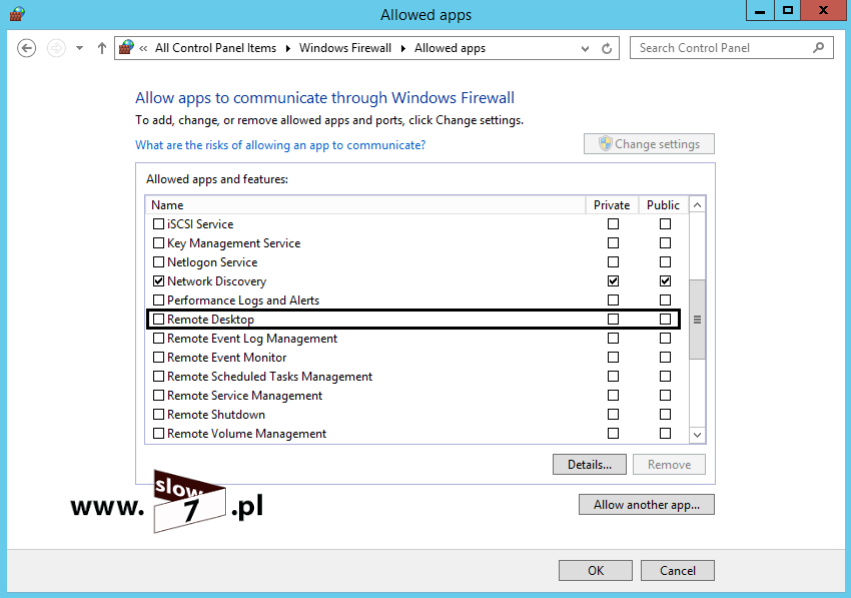

Dodatkowo reguła zapory odpowiedzialna za przepuszczenie ruchu sieciowego związanego z mechanizmem Remote Desktop jest nie włączona. Oznacza, to że nawet gdybyśmy włączyli funkcję Pulpit zdalny to i tak zestawienie połączenia nie doszłoby do skutku, gdyż ruch ten zostałby zablokowany przez firewall.

Aby móc nawiązać poprawnie połączenie w ramach sesji Remote Desktop należy wykonać dwie czynności (a nawet trzy):

1 - włączyć funkcję w systemie,

2 - zezwolić na ruch sieciowy dotyczący połączeń nawiązywanych w ramach Pulpitu zdalnego

Włączenie Pulpitu zdalnego wykonamy za pomocą komendy: Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server'-name "fDenyTSConnections" -Value 0 Weryfikację włączenia możemy przeprowadzić w oknie Menedżera serwera bądź oknie Właściwości systemu na karcie Zdalny.

Aby uaktywnić regułę zapory dotyczącą Pulpitu zdalnego należy wydać polecenie: Enable-NetFirewallRule -DisplayGroup "Remote Desktop" Jak widać poniżej w oknie Dozwolone aplikacje ruch związany z działaniem mechanizmu Pulpit zdalny został włączony dla sieci prywatnej oraz publicznej.

Teoretycznie usługa dostępu zdalnego z wykorzystaniem Pulpitu zdalnego została skonfigurowana. Czemu tylko teoretycznie? Jest jeszcze jedno ustawienie, które musimy zmodyfikować. Domyślnie ze względów bezpieczeństwa aktywna jest opcja: Zezwalaj na połączenia tylko z komputerów, na których Pulpit zdalny jest uruchomiony z uwierzytelnieniem na poziomie sieci (zalecane). Ustawienie te skutecznie uniemożliwi nam nawiązanie połączenia z hostem zdalnym, gdy nie jest uruchomione uwierzytelnienie na poziomie sieci. Włączenie tej funkcjonalności sieci nie jest zadaniem trywialnym a i potrzebne jest stosowne oprogramowanie (opis konfiguracji znajdziesz w wpisie: Windows Server 2012 - Ochrona dostępu do sieci z wykorzystaniem 802.1X) więc aby móc korzystać z Pulpitu zdalnego opcję tę należy wyłączyć.

Dezaktywację opcji sprawdzającej ochronę sieci wykonamy za pomocą polecenia: (Get-WmiObject -class "Win32_TSGeneralSetting" -Namespace root\cimv2\terminalservices -ComputerName <nazwa_komputera> -Filter "TerminalName='RDP-tcp'").SetUserAuthenticationRequired(0)

Sprawdzenie stanu opcji w oknie Właściwości systemu (zakładka: Zdalny) uwidacznia brak zaznaczonej opcji: Zezwalaj na połączenia …

Pulpit zdalny został skonfigurowany. Nie pozostaje nic innego jak przekonać się czy uda Nam się nawiązać połączenie. Wykonujemy test, po wywołaniu okna połączenia Pulpitu zdalnego oraz wpisaniu adresu hosta zdalnego klikamy Połącz.

Po wprowadzeniu danych uwierzytelniających połączenie zostaje nawiązane poprawnie.

Pulpit zdalny w odniesieniu do sieci lokalnej mamy skonfigurowany. Pozostaje kwestia dostępności komputera z poziomu Internetu lecz opis takiego scenariusza został zawarty w wpisie: Pulpit zdalny i WoL - dostęp zdalny do komputera.

Ostatnią czynność jaką wykonamy jest zestawienie sesji PowerShell pomiędzy komputerami. Dążymy do sytuacji w której będzie możliwe nawiązanie sesji z hosta Windows 7 w kierunku hosta Windows 2012 ale również i odwrotnie.

Topologia użyta w tym ćwiczeniu przedstawia się następująco.

W przypadku Windows Server 2012 praktycznie nic nie musimy robić (jeśli serwer jest kontrolerem domeny i korzystamy z środowiska domenowego) gdyż domyślnie serwer jest skonfigurowany by można nim było zarządzać z wykorzystaniem zdalnej sesji PowerShell. Zarządzanie serwerem jest możliwe gdy aktywna jest opcja Remote management.

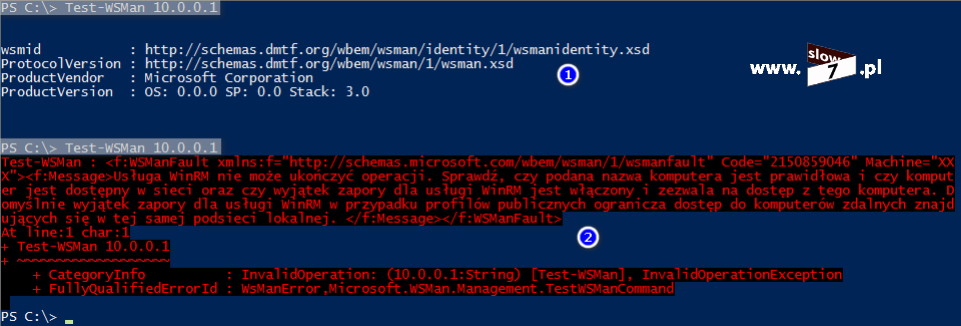

Test poprawności wykonamy za pomocą polecenia: Test-WsMan <adres_IP/nazwa_komputera> Poniżej przykład wyników wydania komendy, gdy wszystko zostało skonfigurowane poprawnie (punkt 1) oraz w przypadku wyłączenia możliwości dostępu zdalnego (punkt 2).

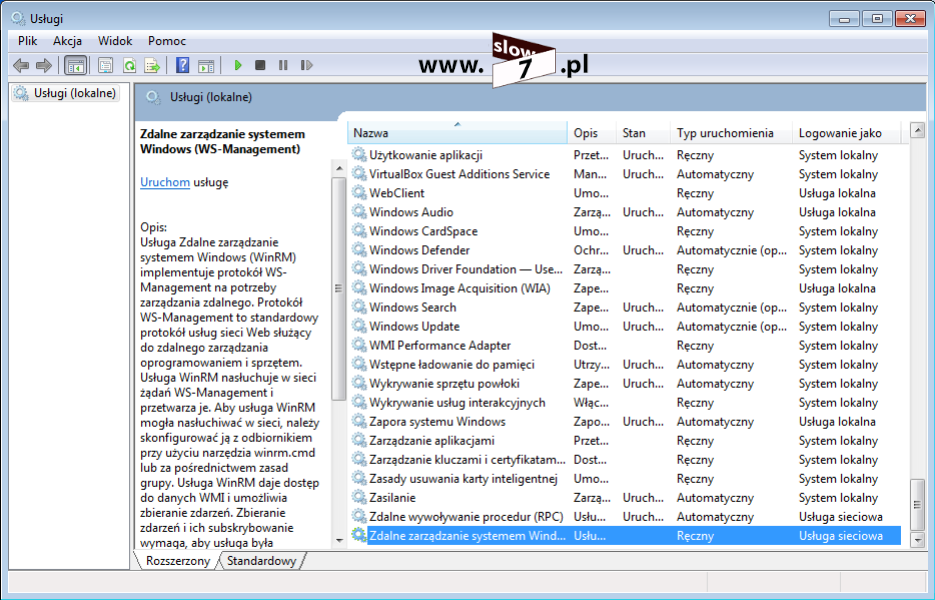

W przypadku Windows 7 usługa dostępu zdalnego jest wyłączona. Za możliwość nawiązania połączenia w ramach sesji PowerShell odpowiada usługa Zdalne zarządzanie systemem Windows (WS-Management) i jak widać na zrzucie poniżej stan usługi został określony jako: nie uruchomiona.

Aby włączyć usługę należy posłużyć się komendą: Enable-PSRemoting -Force Po wydaniu polecenia usługa WinRM zostaje uruchomiona.

Opcjonalnie do włączenia możliwość nawiązania połączenia z hostem możemy użyć polecenia: Set-WSManQuickConfig bądź WinRM quickconfig (które nie koniecznie w 100% odnosi się do PowerShella).

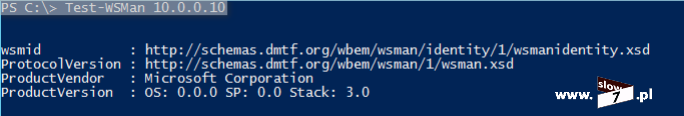

Przeprowadzony test na hoście Windows 7 uwidacznia, że wszystko jest OK.

Konfiguracja została przeprowadzona, sprawdźmy zatem czy uda Nam się nawiązać połączenie z hostem Windows Server z poziomu hosta Windows 7. Aby uruchomić sesję zdalną z wykorzystaniem PowerShella należy wydać polecenie: Enter-PSSesion -ComputerName <adres_IP/nazwa_komputera> -Credential <nazwa_użytkownika> Po zatwierdzeniu komendy aby połączenie doszło do skutku w nowo otwartym oknie należy podać hasło przypisane do użytkownika, którego poświadczenia wykorzystujemy. Całość zatwierdzamy klikając na OK.

Połączenie powinno zostać nawiązane - Lecz jak widać poniżej tak się nie stało. Brak możliwości zestawienia sesji zdalnej jest spowodowany faktem, że oba komputery pracują w grupie roboczej. Gdyby komputery należały do domeny połączenie zostałoby poprawnie nawiązane. Aby móc w środowisku opartym o grupę roboczą nawiązywać połączenia zdalne w ramach mechanizmu PowerShell należy przeprowadzić jeszcze jedno ustawienie. Należy komputery przypisać do tzw. listy TrustedHosts. Operację tą należy wykonać na obu komputerach.

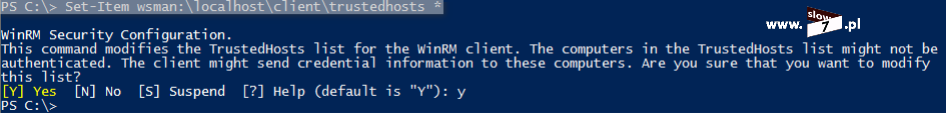

Rozpoczynamy od definicji listy TrustedHosts na komputerze Windows Server. Aby dodać komputer do listy należy użyć polecenia: Set-Item wsman:\localhost\client\trustedhosts <adres_komputera> W przykładzie poniżej został użyty symbol wieloznaczny - * oznaczający dodanie wszystkich hostów o dowolnym adresie. Gdy zależy nam na zdefiniowaniu jednej stacji symbol * zastępujemy adresem IP. W przypadku większej ilości hostów, adresy IP oddzielamy od siebie przecinkami.

Tę samą operację wykonujemy na komputerze pracującym pod kontrolą systemu Windows 7.

Po uzupełnieniu konfiguracji ponownie próbujemy zestawić połączenie. Tym razem sesja zostaje nawiązana poprawnie. Udało Nam się uruchomić sesję zdalną z hostem 10.0.0.1

Do nawiązania połączenia możemy również posłużyć się poleceniem: New-PSSesion -ComputerName <adres_IP/nazwa_komputera> -Credential <nazwa_użytkownika> Po zatwierdzeniu komendy połączenie zostaje zestawione lecz nie jest aktywne. Aby móc zacząć na hoście zdalnym wydawać polecenia należy sesję uaktywnić za pomocą polecenia: Enter-PSSesion <numer_sesji>

Wykonując prace administracyjne bardzo często będzie dochodzić do sytuacji w której będziemy musieli celem wykonania danych poleceń użyć odpowiednich poświadczeń. Aby pracę z konsolą sobie uprościć możemy zastosować pewien stopień automatyzacji.

Automatyzację tą osiągniemy z wykorzystaniem zmiennej do której zapiszemy poświadczenia użytkownika. Aby zdefiniować zmienną należy użyć znaku $ w połączeniu z nazwą zmiennej np. $zmienna Aby przypisać poświadczenia danego użytkownika do zmiennej należy użyć polecenia: $<nazwa_zmiennej>=Get-Credential W nowo otwartym oknie wpisujemy poświadczenia użytkownika, którego chcemy wykorzystać celem zatwierdzenia wydawanych poleceń. Poniżej przykład w którym do zmiennej hasło zostały przypisane poświadczenia użytkownika Luk.

Tak zdefiniowaną zmienną możemy użyć do nawiązania połączenia zdalnego. Z hosta 10.0.0.1 zostaje zestawione połączenie z hostem 10.0.0.10. Sesja została ustanowiona za pomocą polecenia: Enter-PSSession <adres/nazwa_hosta_zdalnego> -Credential $<nazwa_zmiennej> W przypadku użycia zmiennej nie musimy za każdym razem wprowadzać poświadczeń użytkownika.

Aby wyświetlić wartości przypisane do zmiennej należy posłużyć się poleceniem: $<nazwa_zmienej> Po wydaniu polecenia zostanie uwidoczniona jedynie nazwa użytkownika gdyż hasło jest zaszyfrowane z wykorzystaniem mechanizmu SecureString. Nie jest to metoda 100% pewna gdyż hasło poznamy wydając polecenie: $<nazwa_zmiennej>.GetNetworkCredential() | Select-Object *

Wykorzystane polecenia pozwolą nam na zestawienie połączenia zdalnego nie tylko w kontekście konsoli PowerShell ale również tradycyjnej konsoli linii poleceń. Poniżej przedstawiono przykład dostępu zdalnego z wykorzystaniem tradycyjnej linii poleceń.

Przykład obrazuje ustanowienie połączenia z komputera 10.0.0.1 w kierunku hosta 10.0.0.10 Do połączenia zostało użyte narzędzie winrs. Sesje uruchamiamy za pomocą polecenia: winrs -r:<adres_IP_hosta_zdalnego> -u:<nazwa_użytkownika> -p:<hasło> Sesja została nawiązana poprawnie.

I jak już jesteśmy przy dostępie zdalnym to do zarządzania odległym komputerem można również użyć narzędzie psexec (program dostępny jest w ramach pakietu Sysinternals - pełen opis narzędzi znajdziesz w wpisie: Sysinternals Suite - skrzynia skarbów administratora) Aby wykonać zdalne połączenie wydajemy polecenie: psexec \\<adres_IP> -u <nazwa_użytkownika> -p <hasło> <program> Poniżej przykład w którym na komputerze zdalnym 10.0.0.1 uruchomiono narzędzie cmd.

Temat został omówiony w kolejnej odsłonie zajmiemy się zaległym i obiecanym tematem zmiennych.

BIBLIOGRAFIA:

https://www.adminarsenal.com/blog/using-powershell-to-set-static-and-dhcp-ip-addresses-part-1/

http://www.interfacett.com/blogs/how-to-remotely-enable-and-disable-rdp-remote-desktop/

http://theitbros.com/how-to-remotely-enable-remote-desktop-using-powershell/

http://www.lazywinadmin.com/2014/04/powershell-getset-network-level.html