Autoodtwarzanie

Autoodtwarzanie

W panelu tym zgrupowane są opcje dotyczące automatycznego uruchamiania akcji po zamontowaniu nośnika odpowiedniego typu np. po wykryciu czystej płyty DVD odtwórz dany program do nagrywania albo gdy zostanie włożony nośnik DVD z filmem włącz program do odtwarzania.

Opcje autoodtwarzania np. po włożeniu pendriva do portu USB.

Panel - Autoodtwarzanie

Centrum akcji

Centrum akcji

Centrum akcji pozwala decydować, które powiadomienia (alerty) systemu Windows 7 są wyświetlane a które pomijane. Centrum akcji steruje wyświetlaniem komunikatów głównych funkcji konserwacji i zabezpieczeń systemu Windows w tym komunikatów programu Windows Defender i funkcji Kontrola konta użytkownika. Jeżeli system Windows wymaga uwagi użytkownika, ikona Centrum akcji pojawia się na pasku zadań. Po jej kliknięciu zostaną wyświetlone alerty odpowiednich funkcji i zostaną zaproponowane rozwiązania ewentualnych problemów.

Panel - Centrum Akcji

Centrum akcji sprawdza komputer pod kątem problemów związanych z zabezpieczeniami i konserwacją, co pomaga w określeniu jego ogólnej wydajności.

Panel - Zmień ustawienia Centrum akcji

Kiedy stan monitorowanych elementów się zmienia (na przykład oprogramowanie antywirusowe staje się nieaktualne), Centrum akcji wyświetla komunikat w obszarze powiadomień na pasku narzędzi. Zmienia się też kolor stanu elementu w Centrum akcji w celu odzwierciedlenia ważności komunikatu oraz są wyświetlane informacje o zalecanej akcji.

Jeśli użytkownik chce samodzielnie śledzić dany element (na przykład w przypadku korzystania z innego programu do wykonywania kopii zapasowej niż zawarty w systemie Windows, albo ręcznego wykonywania kopii zapasowej plików i nie chce, aby były wyświetlane powiadomienia o jego stanie, może wyłączyć powiadomienia dla tego elementu.

Gdy na komputerze wystąpi problem ze sprzętem lub oprogramowaniem, system Windows zbiera z komputera informacje opisujące problem, a następnie tworzy raport o problemie. Raport o problemie zawiera informacje, które mogą obejmować nazwę programu, który przestał działać, datę i godzinę wystąpienia problemu lub wersję programu, w którym wystąpił problem. Wysłanie zgłoszenia problemu umożliwia systemowi Windows powiadomienie użytkownika o dostępności gotowego rozwiązania.

Panel - Ustawienia raportowania problemów

Zmodyfikowany (a raczej zaprojektowany od nowa) został także system Kontrola konta użytkownika (ang. User Account Control, UAC). Wprowadzona zmiana ma na celu wymuszenie na użytkowniuku pracę na koncie, które posiada mniejsze uprawnienia niż administracyjne w całkowitym przeciwieństwie do tego jak to wyglądało w systemie Windows XP w którym to najczęściej pracowało się na koncie administracyjnym. Nowy system Kontroli konta użytkownika został już wprowadzony w systemie Windows Vista i jego nadrzędnym celem jest umożliwienie użytkownikowi uruchamianie programów z większymi uprawnieniami, ale tylko za jego zgodą. W systemie Windows 7 mechanizm ten został dodatkowo usprawniony tak aby ograniczyć mnogość wyświetlanych komunikatów, których ilość w systemie Vista mocno irytowała.

UAC określa, czy ma być wyświetlony monit, na podstawie kilku informacji, jak: poziom z jakim ma być wykonana dana operacja, informacje zawarte w samej aplikacji czy heurystyka, dzięki której UAC ocenia poziom wymaganych uprawnień.

Poza wszystkimi wprowadzonymi poprawkami w mechanizmie UAC pojawiła się możliwość określenia liczby wyświetlanych monitów (w Windows Vista możliwe było co najwyżej wyłączenie UAC). Liczba ta jest ustawiana poprzez jednego z czterech możliwych ustawień. Zmainy tej możemy dokonać w Centrum akcji po kliknięciu na Zmień ustawienia funkcji Kontrola konta użytkownika.

Panel - Ustawienie kontroli konta użytkownika (UAC)

|

Ustawienie |

Opis |

Wpływ na bezpieczeństwo |

|

Powiadamiaj zawsze |

|

|

|

Powiadamiaj mnie tylko wtedy, gdy programy próbują wprowadzać zmiany na komputerze |

|

|

|

Powiadamiaj mnie tylko wtedy, gdy programy próbują wprowadzać zmiany na komputerze (nie przyciemniaj pulpitu) |

|

|

|

Nie powiadamiaj nigdy |

|

|

Obszar zarchiwizowanych komunikatów w Centrum akcji zawiera rozwiązania problemów zarchiwizowane przez użytkownika albo, z upływem czasu, przez system Windows. Należy pamiętać, że ten obszar zawiera rozwiązania tylko tych problemów, które komputer zgłosił firmie Microsoft za pomocą narzędzia Raportowanie błędów systemu Windows, a nie inne komunikaty otrzymane przez użytkownika w Centrum akcji.

Panel - Zarchiwizowane komunikaty

Centrum mobilności w systemie Windows

Centrum mobilności w systemie Windows

Centrum mobilności w systemie Windows umożliwia szybkie uzyskiwanie dostępu do ustawień komputera przenośnego w jednej, wygodnej lokalizacji. Na przykład można tutaj dostosować siłę głosu głośnika komputera przenośnego, sprawdzić stan połączenia sieci bezprzewodowej i dopasować jasność wyświetlania - wszystko to w jednym miejscu.

Nie trzeba już pamiętać, gdzie w Panelu sterowania znajdują się poszczególne ustawienia, co jest przydatne zwłaszcza przy szybkim dopasowywaniu ustawień komputera przenośnego używanego w różnych miejscach - na przykład po przejściu od biurka na miejsce spotkania lub z domu na lotnisko. Możliwość dopasowania tych ustawień z jednej lokalizacji pozwala zaoszczędzić czas niezależnie od tego, czy komputer przenośny jest używany do celów służbowych czy prywatnych.

Centrum mobilności zawiera kilka z najczęściej używanych ustawień komputera przenośnego.

W zależności od systemu w oknie Centrum mobilności są widoczne niektóre, ale prawdopodobnie nie wszystkie spośród wymienionych tabliczek:

-

-

-

Jasność. Przesuń suwak, aby chwilowo dostosować jasność wyświetlania. Aby dopasować ustawienia jasności wyświetlania do planu zasilania, kliknij ikonę na tabliczce, co spowoduje otwarcie okna Opcje zasilania w Panelu sterowania.

-

Głośność. Przesuń suwak, aby dopasować siłę głosu z głośnika komputera przenośnego, lub zaznacz pole wyboru Wycisz.

-

Stan baterii. Wyświetl stan naładowania baterii lub wybierz plan zasilania z listy.

-

Sieć bezprzewodowa. Wyświetl stan bezprzewodowego połączenia sieciowego albo włącz lub wyłącz kartę sieci bezprzewodowej.

-

Obrót ekranu. Zmień położenie ekranu komputera typu Tablet z poziomego na pionowe i odwrotnie.

-

Ekran zewnętrzny. Podłącz dodatkowy monitor do komputera przenośnego lub dostosuj ustawienia wyświetlania.

-

Centrum synchronizacji. Wyświetl stan trwającej synchronizacji plików, uruchom nową synchronizację lub skonfiguruj powiązania synchronizacji i dopasuj ustawienia w Centrum synchronizacji.

-

Ustawienia prezentacji. Dostosuj ustawienia prezentacji, na przykład siłę głosu z głośnika i obraz tła pulpitu.

-

-

Panel - Centrum mobilności

Centrum sieci i udostępniania

Centrum sieci i udostępniania

Centrum sieci i udostępniania to miejsce w systemie przeznaczone do wykonania konfiguracji sieci z którymi będzie łączył się nasz komputer. Znajdziemy tu ustawienia dotyczące zarówno sieci przewodowych jak i bezprzewodowych a także wszystkie opcje związane z ich konfiguracją. Firma Microsoft słusznie podjęła decyzję aby wszystkie te opcje zebrać w jednym miejscu zamiast jak to miało miejsce w XP porozrzucane po różnych zakamarkach systemu. Jedyne co musimy zrobić to zapoznanie się z nowym układem odnośników do poszczególnych funkcji. Zobaczmy zatem, jak wygląda Centrum sieci i udostępniania i jak znaleźć w nim poszczególne funkcje.

Panel - Centrum sieci i udostępniania

Po otwarciu panelu Centrum sieci i udostępniania w głównej części okna znajdziemy informacje o aktualnie nawiązanym połączeniu z daną siecią bądź sieciami lub po prostu o braku połączenia. Po kliknięciu na odnośnik Zobacz pełną mapę naszym oczom ukaże się mapa połączeń sieciowych w obrębie sieci z którą aktualnie jesteśmy połączeni.

Mapa sieci

W sekcji Zmienianie ustawień sieciowych znajdziemy natomiast cztery odnośniki do innych funkcji:

Skonfiguruj nowe połączenie lub nową sieć - po wybraniu opcji zostanie uruchomiony kreator dzięki, któremu będziemy mogli przeprowadzić konfigurację nowego połączenia.

Skonfiguruj połączenie lub sieć

Połącz z siecią - pozwoli na szybkie podłączenie się do istniejącej sieci za pomocą skonfigurowanego już połączenia,

Połącz z siecią

Wybierz grupę domową i opcje udostępniania - to ustawienia dotyczące sieci lokalnej, po wybraniu łącza będziemy mieli wpływ na konfigurację następujących opcji: definiowanie udostępnianych elementów, zmiana hasła grupy lokalnej, czy zdecydować się na opcję strumieniowania materiałów audio/video do innych urządzeń a także będziemy mogli przeprowadzić diagnostykę sieci.

Panel - Grupa domowa

Za pomocą okna Grupa domowa możemy również przeprowadzić zmianę hasła podłączenia do grupy a także zmienić zaawansowane ustawienia udostępniania. Warunkiem korzystania z grupy domowej jest użycie do tego celu systemu Windows 7/8 na wszystkich komputerach z którymi będziemy chcieli dzielić się zasobami.

Rozwiązywanie problemów - to narzędzie diagnostyczne połączenia z siecią. Pozwala łatwo zidentyfikować i rozwiązać problemy z połączeniem.

Pierwsze połączenie z siecią wymaga wyboru lokalizacji sieciowej. Automatycznie konfigurowane są wówczas ustawienia zapory oraz zabezpieczeń stosownie do typu sieci, z którą łączy się użytkownik. W przypadku połączenia z sieciami z innych lokalizacji (na przykład z siecią domową, w kawiarence lub w pracy) wybór lokalizacji sieciowej pomoże zapewnić ustawienie prawidłowego poziomu zabezpieczeń przez cały czas.

Określenie lokalizacji sieci

Istnieją cztery lokalizacje sieciowe (źródło: http://windows.microsoft.com/pl-pl/windows/choosing-network-location):

-

Opcję Sieć domowa należy wybrać w przypadku sieci domowych lub kiedy osoby i urządzenia w sieci są znane i można im ufać. Komputery w sieci domowej mogą należeć do grupy domowej. Odnajdowanie sieci w przypadku sieci domowych jest włączone. Dzięki temu użytkownik może zobaczyć komputery i urządzenia w sieci, a inni użytkownicy sieci mogą też widzieć jego komputer.

-

Opcję Sieć firmowa należy wybrać w przypadku sieci w małych biurach lub innych sieci w miejscu pracy. Odnajdowanie sieci, dzięki któremu widać komputery i urządzenia w sieci, a inni użytkownicy sieci mogą widzieć dany komputer, jest włączone domyślnie, jednak użytkownik nie może utworzyć grupy domowej ani się do niej przyłączyć.

-

Opcję Sieć publiczna należy wybrać w przypadku sieci w miejscach publicznych (takich jak kawiarenki czy lotniska). Dzięki niej komputer nie jest widoczny dla innych komputerów w pobliżu i jest chroniony przed złośliwym oprogramowaniem pochodzącym z Internetu. W przypadku sieci publicznych funkcja Grupa domowa jest niedostępna, a odnajdowanie sieci jest wyłączone. Tę opcję należy również wybrać w przypadku korzystania z bezpośredniego połączenia z Internetem działającego bez pośrednictwa routera lub z komórkowego połączenia szerokopasmowego.

-

Lokalizacja sieciowa Domena jest używana przez sieci domenowe, takie jak sieci używane w miejscu pracy. Ten typ lokalizacji sieciowej jest kontrolowany przez administratora sieci i nie można go wybrać ani zmienić.

Komputer przenośny pozwala wyświetlić listę dostępnych sieci bezprzewodowych, a następnie połączyć się z jedną z nich, niezależnie od miejsca pobytu. Sieci bezprzewodowe widać tylko wtedy, gdy komputer ma zainstalowaną kartę sieciową oraz sterownik sieci bezprzewodowej i karta jest włączona.

Panel - Zarządzaj sieciami bezprzewodowymi

Folder Połączenia sieciowe zawiera wszystkie połączenia sieciowe. Połączenie sieciowe do zbiór informacji umożliwiających połączenie komputera z Internetem, siecią lub z innym komputerem. Podczas instalowania na komputerze karty sieciowej system Windows tworzy połączenie z folderem Połączenia sieciowe. Dla karty sieciowej Ethernet tworzone jest połączenie lokalne. Dla bezprzewodowej karty sieciowej tworzone jest połączenie sieci bezprzewodowej.

Panel - Połączenia sieciowe

![]() Centrum synchronizacji

Centrum synchronizacji

Centrum synchronizacji umożliwia sprawdzanie wyników ostatniej aktywności pod względem synchronizacji, jeśli komputer został skonfigurowany do synchronizowania plików z serwerem sieci. Dzięki temu możliwy jest dostęp do kopii plików sieciowych nawet wtedy, gdy komputer nie jest połączony z siecią. Centrum synchronizacji może informować, czy pliki zostały pomyślnie zsynchronizowane lub czy wystąpiły błędy lub ostrzeżenia dotyczące synchronizacji.

Panel - Centrum synchronizacji

Każdy, komu kiedykolwiek był potrzebny dostęp do plików przechowywanych w folderze udostępnianym przez sieć a do którego akutat nie mamy dostępu bo np. komputer udostępniający zasoby jest wyłączony, rozumie potrzebę stosowania plików trybu offline. W przypadku plików trybu offline kopie plików sieciowych są dostępne nawet wówczas, gdy komputer nie jest połączony z siecią.

Praca z plikami trybu offline jest łatwa. Wystarczy wybrać pliki (lub foldery) sieciowe, które mają być udostępnione w trybie offline. System Windows automatycznie utworzy kopię każdego z nich na komputerze. Te kopie są nazywane plikami trybu offline. Z tymi plikami można pracować nawet bez połączenia z siecią a przy następnym połączeniu system Windows automatycznie zsynchronizuje pliki trybu offline z oryginalnymi plikami znajdującymi się w folderze sieciowym.

Po wybraniu pliku lub folderu sieciowego do udostępnienia w trybie offline system Windows automatycznie tworzy jego kopię na komputerze. Przy każdym ponownym połączeniu z tym folderem sieciowym system Windows synchronizuje pliki przechowywane lokalnie z ich odpowiednikami znajdującymi się w folderze sieciowym. Możliw jest również synchronizacja ręczna.

Jeśli pracujesz w trybie offline i wprowadzasz zmiany w plikach trybu offline, które znajdują się w lokalizacji sieciowej, system Windows automatycznie synchronizuje zmiany wprowadzone w tych plikach przy następnym połączeniu z tym folderem sieciowym.

Jeśli pracujesz w trybie offline a inny użytkownik wprowadza zmiany w pliku znajdującym się w udostępnionym folderze sieciowym, system Windows synchronizuje te zmiany z plikiem trybu offline na komputerze przy następnym połączeniu z tym folderem sieciowym. Jeśli plik lokalny również uległ zmianie od czasu ostatniego połączenia z folderem sieciowym, wystąpi konflikt synchronizacji i system Windows wyświetli pytanie, którą wersję zachować.

W zależności od rozmiaru dysku twardego może wystąpić konieczność określenia, ile miejsca na dysku twardym można przeznaczyć na pliki trybu offline.

Pliki trybu offline

Aby udostępnić pliki lub foldery w trybie offline, podczas połączenia z siecią znajdź plik lub folder sieciowy, który chcesz udostępnić w trybie offline. Kliknij prawym przyciskiem myszy plik lub folder, a następnie kliknij polecenie Zawsze dostępne w trybie offline.

Udostępnianie plików i folderów w trybie offline

Centrum ułatwień dostępu

Centrum ułatwień dostępu

Centrum ułatwień dostępu jest miejscem gdzie zgromadzone zostały wszystkie opcje związane z ułatwianiem dostępu do systemu Windows. Opcje zawarte w tym panelu szczególnie przydadzą się osobom niepełnosprawnym.

Ułatw korzystanie z komputera - w module tym zgromadzone zostały wszystkie potrzebne narzędzia, które ułatwią nam pracę z komputerem. Wybierając jedną z dostępnych opcji uruchomimy jej działanie. Zaznaczamy opcję Zawsze skanuj tę sekcję, jeśli chcemy aby system nadzorował zmiany wprowadzane w module Centrum ułatwień dostępu. Widzimy tutaj:

Uruchom lupę - lupa umożliwia powiększenie zawartości ekranu bądź jego części.

Uruchom klawiaturę programową - klawiatura ta umożliwia pisanie. Opcja przydatna gdy z jakiś powodów zostanie uszkodzona klawiatura tradycyjna bądź gdy ktoś posiada ekran dotykowy.

Uruchom narratora - narrator jest programem, którego zadaniem jest odczytanie zawartości okien.

Konfiguruj duży kontrast (lewy Alt + lewy Shift + Prt Sc) - opcje związane z uruchomieniem okien w trybie tzw. dużego kotrastu (dla osób mających problem z wzrokiem).

Eksploruj wszystkie ustawienia - w tej sekcji możemy określić ustawienia jakie mają obowiązywać wraz z startem systemu (możliwość personalizacji). Odnajdziemy tutaj następujące elementy:

Używaj komputera bez ekranu - System Windows został wyposażony w program nazwie Narrator, którego zadaniem jest odczytywanie zawartości ekranu. Program odczytuje na głos tekst pojawiający się na ekranie. System Windows umożliwia również udostępnienie opisów dźwiękowych dla filmów wideo, a także dostosowanie wyglądu okien dialogowych.

Włącz widoczność zawartości ekranu - Grupa ustawień, dzięki którym można poprawić czytelność informacji wyświetlanych na ekranie. Na przykład można powiększyć ekran, dostosować kolory, tak aby informacje i tekst pojawiający się na ekranie był bardziej czytelny dodatkowo można włączyć opcję usunięcia zbędnych animacji czy obrazów tła.

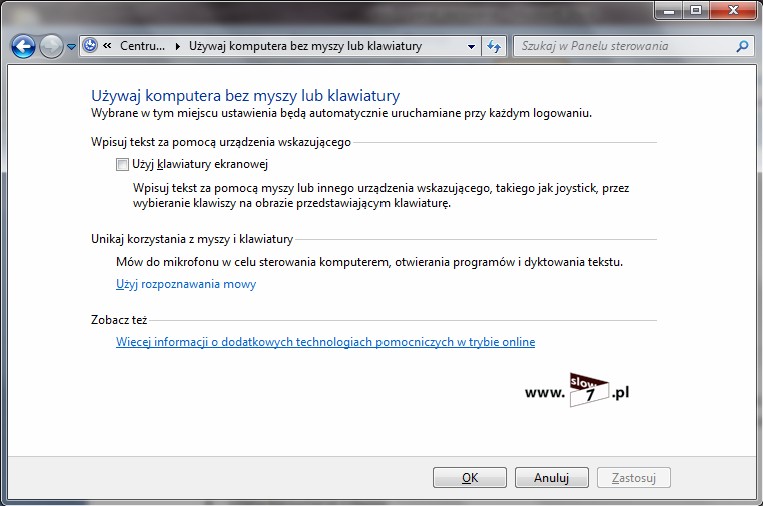

Używaj komputera bez myszy lub klawiatury - System Windows posiada klawiaturę programową, za pomocą której można pisać. Narzędzie Rozpoznawanie mowy umożliwia natomiast sterowanie komputerem przy użyciu poleceń głosowych oraz dyktowanie tekstu.

Ułatw korzystanie z myszy - Użytkownik może zmienić rozmiar i kolor wskaźnika myszy a także włączyć możliwość sterowania myszą za pomocą klawiatury.

Ułatw korzystanie z klawiatury - Użytkownik może dostosować sposób w jaki system Windows reaguje na kliknięcia myszy bądź klawiszy na klawiaturze.

Użyj tekstu lub wizualnych alternatyw dźwięku - System Windows może zastąpić dwa typy informacji dźwiękowych ich wizualnymi odpowiednikami. Zamiast dźwięków systemowych mogą być stosowane alerty wizualne a zamiast tekstu wypowiadanego w programach multimedialnych mogą być wyświetlane podpisy tekstowe.

Ułatw koncentrację na zadaniach - Istnieją liczne ustawienia, które mogą pomóc użytkownikowi w skupieniu się na czytaniu i pisaniu. Można skonfigurować program Narrator tak, aby odczytywał informacje z ekranu, określić sposób reagowania klawiatury na określone naciśnięcia klawiszy i sterować wyświetlaniem pewnych elementów wizualnych.

Czcionki

Czcionki

Okno ukazujące zainstalowane czcionki w systemie Windows 7.

Aby zainstalować czcionkę, kliknij prawym przyciskiem myszy czcionkę, którą chcesz zainstalować, a następnie kliknij polecenie Zainstaluj.

Czcionkę można również zainstalować, poprzez przeciągnięcie jej do apletu Czcionki w Panelu sterowania.

Czujniki lokalizacji i inne

Czujniki lokalizacji i inne

Dzięki czujnikom programy na komputerze mogą dostosowywać informacje i usługi na podstawie bieżącej lokalizacji komputera, jego otoczenia i innych czynników. Na przykład mając czujnik lokalizacji i komputer, użytkownik może znaleźć pobliską restaurację, poznać drogę do niej, wysłać trasę do znajomego, a następnie, kierując się wskazówkami na mapie, dotrzeć do celu.

Istnieją dwa typy czujników:

-

-

- czujniki wbudowane w komputer,

- czujniki podłączone do komputera przy użyciu połączenia przewodowego lub bezprzewodowego.

-

Ponieważ niektóre programy mogą wysyłać informacje osobiste za pośrednictwem połączeń sieciowych, użytkownik może włączać i wyłączać czujnik w zależności o tego czy jest zalogowany w systemie Windows na koncie administratora.

Panel - Czujniki lokalizacji i inne.

Data i godzina

Data i godzina

Aplet umożliwiający ustawienie daty i godziny a także zmianę strefy czasowej.

Okno - Data i godzina

Można również ustawić zegary dodatkowe a także synchronizować czas z czasem z Internetu.

Okna - Zegary dodatkowe i Czas z Internetu

Dźwięk

Dźwięk

Grupa opcji pozwalająca wybrać domyślne urządzenie dźwiękowe odpowiedzialne za odtwarzanie oraz nagrywanie muzyki oraz za modyfikowanie ustawień tych urządzeń m.in. dostępne są schematy odtwarzania, equalizer, poziomy czy balans.

Okna - Odtwarzanie i nagrywanie

Istnieje możliwość utworzenia schematów dźwiękowych czyli zestawów dźwięków stosowanych dla zdarzeń w systemie Windows oraz grupa opcji odpowiedzialna za dostosowanie głośności różnych dźwięków w przypadku używania komputera do wykonywania bądź odbierania połączeń telefonicznych.

Okna - Dźwięki (wybór schematu dźwiękowego i Komunikacja

BIBLIOGRAFIA

- Pomoc systemu Windows 7

- ABC Systemu Windows XP - Marcin Szeliga, Marcin Świątelski

- http://www.pc.e-targ.pl/ochrona__security.html

- http://www.centrumxp.pl/Windows7/2046,1,Opcje_internetowe.aspx

- http://www.centrumxp.pl/WindowsVista/1578,1,Opcje_zasilania.aspx

- http://www.benchmark.pl/testy_i_recenzje/Przeprowadzamy_sie_na_Windows_7_-_instalacja%2C_porady%2C_nowe_funkcje_systemu-2079/strona/5840.html

- http://pl.wikipedia.org/wiki/Windows_Update

- http://www.twojepierwszekroki.pl/index.php?option=com_content&view=article&id=601&Itemid=233

- http://www.hilpers.pl/956187-bitlocker-w-win7

- http://platforma.lbs.pl/moodledata/2/Microsoft_Windows_XP.pdf

- http://www.benchmark.pl/testy_i_recenzje/Internet_Explorer_8._Co_nowego._Czy_warto._cz.1-1748.html

Komentarze