WiFi (ang. Wireless Fidelity) to tak naprawdę zestaw standardów opracowanych przy współudziale instytutu IEEE (ang. Institute of Electrical and Electronics Engineers)opatrzonych symbolem 802.11.Aktualne teksty dotyczące standardu IEEE 802.11 możesz przeglądnąć tu: http://standards.ieee.org/about/get/802/802.11.html natomiast na tej stronie dowiesz się o aktualnie prowadzonych projektach i czasie ich wprowadzenia http://www.ieee802.org/11/Reports/802.11_Timelines.htm

Grupa 802.11 obejmuje następujące standardy (źródło http://pl.wikipedia.org/wiki/IEEE_802.11):

|

Nazwa |

Szybkości |

Pasmo |

Zasięg wewnątrz |

Zasięg zewnątrz |

Uwagi |

|

802.11 |

1, 2 |

2,4 |

Pierwszy standard czasami określany jako 802.1y |

||

|

802.11a |

6, 9, 12, 18, 24, 36, 48, 54 |

5 |

~35m |

~120m |

Publikacja 1999, urządzenia w 2001 |

|

802.11b |

1, 2, 5.5, 11 |

2,4 |

~40m |

~130m |

Rozszerzenie do pracy z prędkością 5.5 oraz 11 Mb/s (publikacja 1999) |

|

802.11g |

1, 2, 5.5, 6, 9, 11, 12, 18, 24, 36, 48, 54 |

2,4 |

~40m |

~130m |

Zgodny wstecz z 802.11b, 2003 |

|

802.11n |

100, 150, 300, 450, 600 |

2,4 lub 5 |

~70m |

~200m |

Wyższe wymagania co do prędkości na rynku od 2006, max. 4 jednoczesne kanały w trybie MIMO |

|

802.11ac |

433, 867, 1.69 Gb/s, 3.39 Gb/s, 6.77 Gb/s |

5 |

~95m |

~300m |

Wyższe wymagania co do prędkości na rynku od 2012, max. 8 jednoczesnych kanałów w trybie MIMO |

* podany zasięg jest wartością orientacyjną ponieważ jest on składową wielu czynników

Jak widać po powyższej tabeli standard ten jest dość intensywnie rozwijany i co jakiś czas wprowadzenie nowych wytycznych powoduje wzrost docelowych prędkości transferu danych jak i wzrost oferowanego zasięgu działania samej sieci bezprzewodowej. Wielkości te przyjmują różne zakresy ponieważ są silnie uzależnione od otaczającego nas środowiska (zabudowa, użyte materiały, zakłócenia itd.).

Podstawowymi elementami tworzącymi sieć bezprzewodową są:

-

-

- bezprzewodowa karta sieciowa,

- access point,

- router,

- anteny.

-

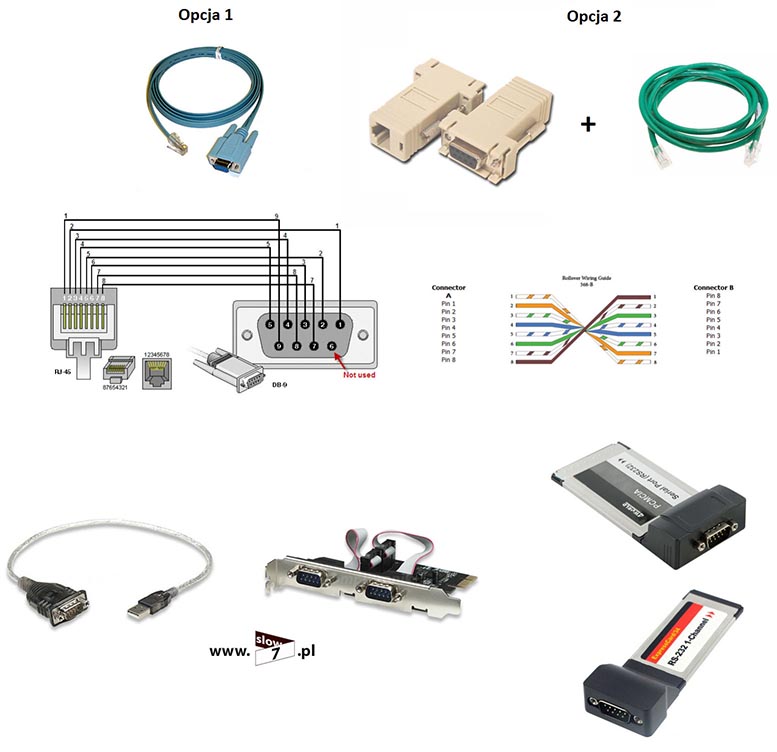

Karta sieciowa bezprzewodowa – czyli urządzenie, które służy do przekształcania pakietów danych na sygnały (fale radiowe), które następnie przesyłane są w sieci komputerowej. Najczęściej spotykane karty sieciowe to te komunikujące się z komputerem za pomocą interfejsu USB a także jeśli chodzi o laptopy – karty z złączami PCMCIA i ExpressCard a w przypadku desktopów w rachubę wchodzą również interfejsy PCI i PCIe.

Bezprzewodowa karta sieciowa może działać w różnych trybach szczególnie ma to znaczenie gdy kartę chcemy użyć w celu przechwytywania pakietów.

Tryb infrastruktury zwany czasem również trybem zarządzanym jest trybem w którym nasza karta sieciowa pracuje najczęściej. Stosowany wtedy gdy klient sieci łączy się bezpośrednio z punktem dostępowym. Wszystkie karty komunikują się tyko z punktem dostępowym, spełniającym funkcję bramy do sieci przewodowej a także pośredniczącym w procesie komunikacji pomiędzy wszystkimi bezprzewodowymi klientami.

Tryb ad hoc nazywany również trybem doraźnym a także peer-to-peer. W trybie tym karty sieciowe komunikują się ze sobą bezpośrednio, bez udziału punktów dostępowych. Po ustanowieniu połączenia klienci dzielą się zadaniami rekompensując w ten sposób brak access pointa.

Tryb master występuje w sytuacji w której bezprzewodowa karta sieciowa (oczywiście w połączeniu z sterownikiem) umożliwia komputerowi działanie jako punkt dostępowy dla innych urządzeń.

Tryb monitoringu (RFMON mode, monitor mode) jest trybem pracy bezprzewodowej karty sieciowej w którym karta ta ma możliwość nasłuchiwania pakietów „fruwających w powietrzu”. Tryb działania przypomina tryb promiscuous używany w kartach ethernetowych. Włączając tryb nasłuchu na naszej karcie WiFi mamy możliwość monitorowania kanałów sieci bezprzewodowej celem przechwytywania pakietów korzystających z danego kanału. W praktyce oznacza to możliwość wykorzystania takich programów jak Kismet, Airodump czy Wireshark. Tryb RFMON mocno zależny jest od modelu karty sieciowej (a raczej użytego układu) i sterowników, co w praktyce oznacza, że chcąc wykorzystać tryb monitoringu do zabawy z sieciami bezprzewodowymi najczęściej musimy zainwestować w odpowiednią kartę sieciową (polecam Alfa AWUS036H bądź Intel® PRO/Wireless 3945ABG).

Poniżej na rysunku schematyczne przedstawienie omówionych wyżej trybów działania karty bezprzewodowej.

Access point (AP), punkt dostępu - jest mostem łączącym naszą sieć przewodową (najczęściej Ethernet) z siecią bezprzewodową. Zadaniem access pointa jest zamiana medium transmisyjnego czyli dołożenie AP do naszej istniejącej sieci przewodowej zwiększa jej funkcjonalność o możliwość prowadzenia komunikacji bezprzewodowej. Access Point najczęściej posiada interfejs bezprzewodowy umożliwiający wymianę danych z sieciami standardu 802.11 a także interfejs przewodowy służący integracji AP z siecią przewodową.

Router – czyli urządzenie warstwy 3 którego zadaniem jest przekazywanie pakietów danych z jednej sieci do drugiej, realizuje funkcję routingu. W odniesieniu do sieci bezprzewodowych router jest urządzeniem z którym najczęściej zintegrowany jest access point, na zasadzie 2w1 a czasem 3w1 gdy jest jeszcze dołożony np. modem ADSL.

Anteny – przeciętnemu użytkownikowi sieci budowane w technologii WiFi kojarzą się z sieciami, które są rozlokowane w mieszkaniach, domkach czy biurach. Ale szeroka gama anten zewnętrznych dostępna na rynku umożliwia nam zestawienie połączenia w otwartym terenie. Sieci takie mogą obsługiwać dużą ilość odbiorców. Dobierając odpowiednią antenę wraz z miejscem jej ulokowania, można sygnał radiowy przesłać na znaczną odległość. Anteny, jakie możemy użyć do budowy zewnętrznej sieci WiFi to:

-

-

- anteny kierunkowe: panelowe, sektorowe, paraboliczne,

- anteny dookólne.

-

Anteny kierunkowe to anteny, których zadaniem jest wysyłanie i odbieranie fal radiowych które pochodzą z jednego określonego kierunku.

Natomiast anteny dookólne w przeciwieństwie do anten kierunkowych wysyłają i odbierają fale radiowe nie w jednym określonym kierunku lecz we wszystkich kierunkach jednakowo (płaszczyzna pozioma).

Przy zakupie urządzeń sieciowych by zagwarantować najwyższe możliwe transfery i zasięg należy zwrócić uwagę na obsługiwane standardy. Chodzi o to by kartę sieciową obsługującą dany standard zestawić z routerem czy AP obsługującym ten sam standard. Lepsze rezultaty da wybranie kary w standardzie 802.11n i AP również mającego zaimplementowany ten standard niż kombinacji standardu 802.11g dla np. karty sieciowej i standardu 802.11n dla AP. Taka kombinacja jest oczywiście możliwa i zagwarantuje nam ona poprawną komunikację ale będzie ona prowadzona z taką prędkością i możliwym zasięgiem jaki zapewnia nam standard 802.11g (jako ten starszy i wolniejszy). Tak naprawdę standardy 802.11b, 802.11g i 802.11n są ze sobą kompatybilne ze względu na fakt wykorzystania wspólnego pasma 2,4 GHz i w tym przypadku możemy łączyć ze sobą urządzenia obsługujące powyższe standardy.

Do komunikacji WiFi są wykorzystywane dwa pasma częstotliwości, a mianowicie pasmo 2,4 GHz i pasmo 5 GHz.

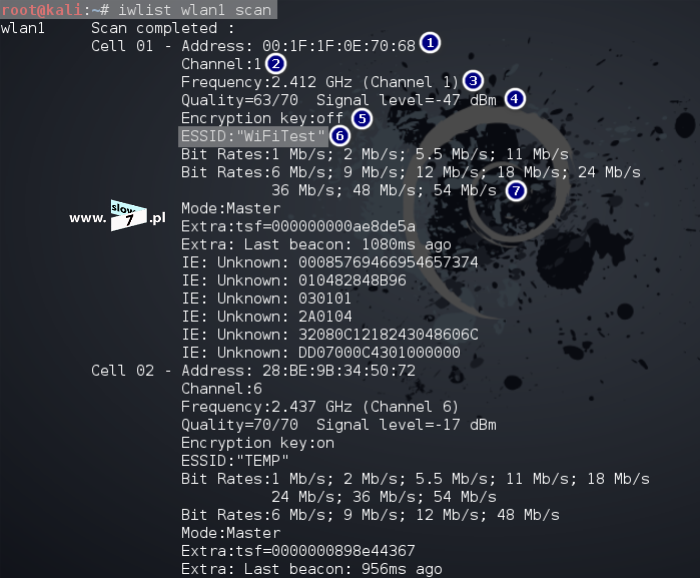

Pasmo 2,4 GHz tworzy 14 kanałów przy czym w Polsce używanych jest ich 13. Poniżej na rysunku i w tabeli zestawienie częstotliwości i numerów kanałów używanych w paśmie 2,4GHz

|

Numer |

Dolna |

Środkowa |

Górna |

|

1 |

2,401 |

2,412 |

2,423 |

|

2 |

2,406 |

2,417 |

2,428 |

|

3 |

2,411 |

2,422 |

2,433 |

|

4 |

2,416 |

2,427 |

2,438 |

|

5 |

2,421 |

2,432 |

2,443 |

|

6 |

2,426 |

2,437 |

2,448 |

|

7 |

2,431 |

2,442 |

2,453 |

|

8 |

2,436 |

2,447 |

2,458 |

|

9 |

2,441 |

2,452 |

2,463 |

|

10 |

2,446 |

2,457 |

2,468 |

|

11 |

2,451 |

2,462 |

2,473 |

|

12 |

2,456 |

2,467 |

2,478 |

|

13 |

2,461 |

2,472 |

2,483 |

|

14 |

2,473 |

2,484 |

2,495 |

Jak widać po powyższym rysunku i tabeli, większość kanałów zachodzi na siebie, co powoduje wzajemne zakłócanie się sygnałów. Jeśli spróbujemy wyszukać kombinację kanałów, które wzajemnie się nie będą zakłócać to okaże się że wcale nie mamy tak dużo możliwości. Kanały wzajemnie nie nachodzące na siebie to np. 1 , 6, 11 czy 2, 7, 12. Jak możemy wykorzystać tę wiedzę? Ano tak że warto przed konfiguracją sieci bezprzewodowej zrobić małe pomiary i określić na jakich kanałach działają inne sieci WiFi będące w naszym zasięgu (jak to zrobić omówię w dalszej części artykułu). Jeśli okaże się że sąsiednie sieci korzystają z kanału np. 6 to by uzyskać jak najlepsze warunki łączności nie można wybrać kanału 5 czy 7 właśnie ze względu na zachodzenie na siebie poszczególnych kanałów lecz wybieramy kanał 1 bądź 11 (najlepiej zapamiętać taką zasadę, że do numeru kanału dodajemy bądź odejmujemy 5).

Drugim pasmem wykorzystywanym do komunikacji WiFi jest częstotliwość 5 GHz. Z fizyki powinna być znana zasada, że im wyższa częstotliwość, tym niestety nasz sygnał jest bardziej tłumiony. Podążając dalej tą myślą sieci wykorzystujące do działania pasmo 5 GHz mają mniejszy zasięg niż te pracujące w paśmie 2,4 GHz. Poniżej na rysunku i w tabeli zestawienie częstotliwości i numerów kanałów używanych w paśmie 5 GHz. Jak widać odchodzi tu nam problem nakładania się sąsiednich kanałów.

|

nr kanału |

Częstotliwość kanału [MHz] |

|

36 |

5180 |

|

40 |

5200 |

|

44 |

5220 |

|

48 |

5240 |

|

52 |

5260 |

|

56 |

5280 |

| 60 |

5300 |

| 64 |

5320 |

| 100 |

5500 |

| 104 |

5520 |

|

108 |

5540 |

|

112 |

5560 |

| 116 |

5580 |

| 120 |

5600 |

|

124 |

5620 |

|

128 |

5640 |

| 132 |

5660 |

| 136 |

5680 |

| 140 |

5700 |

Najpopularniejszym obecnie używanym standardem jest 802.11n ale rynek powoli zdobywa nowy standard a mianowicie 802.11ac (dlatego, że urządzenia obsługujące ten tryb transmisji są w coraz korzystniejszych cenach). Główna różnica pomiędzy tymi standardami to prędkość przesyłania plików, ale prędkość ta jest składową kilku czynników m.in. szerokość pasma, szersze zajmowanie dostępnych kanałów, tryb użytej modulacji czy ilość strumieni nadawania.

Jednym z powodów zdecydowania się na wykorzystanie pasma 5 GHz jest fakt, że sumaryczna wielkość dostępnego pasma, która może być wykorzystywana do zwiększenia transmisji jest większa niż przy wykorzystaniu częstotliwości z zakresu 2,4 GHz. Wynika to z faktu, iż przypisane wartości częstotliwości do pasma 5GHz już same w sobie są szersze gdyż – w Polsce jest to zakres od ok. 5,15 GHz do ok. 5,72 GHz. Natomiast zestawiając to z pasmem 2,4 GHz częstotliwości te są określone w przedziale od 2,412 GHz do 2,472 GHz. Jak widać sumaryczna wielkość dostępnego pasma przy korzystaniu z częstotliwości 5 GHz wynosi ok. 500 MHz do ok. 80 MHz dostępnych w przypadku korzystania z częstotliwości z zakresu 2,4 GHz.

Aby zagospodarować tak szerokie, 5-gigahercowe pasmo twórcy standardu celem przyspieszenia wymiany danych zdecydowali się na zajęcie sąsiednich kanałów. O ile w standardzie 802.11n również jest możliwość skorzystania z możliwości poszerzenia kanału (przykład w dalszej części artykułu) i użycie pasma 40 MHz przy podstawowej szerokości kanału wynoszącej 20 MHz o tyle w standardzie 802.11ac poszerzenie to sięga 80 MHz (choć dozwolone jest podwojenie tej wartości).

Kolejnym czynnikiem wpływającym na wzrost prędkości jest użyta modulacja. W stosunku do 802.11n w nowym standardzie wprowadzono nowe typy modulacji a mianowicie 256-QAM z kodowaniem 3 i 5/6. By nie wchodzić zbytnio w szczegóły przedstawię oto taki przykład: użycie modulacji 64-QAM (stosowana przy standardzie 802.11n) z wykorzystaniem 1 strumienia i pasma o szerokości 40 MHz umożliwia przesył danych na poziomie do 150 Mb/s. Porównują ten wynik do nowego typu modulacji użytego w standardzie 802.11ac przy zachowaniu tych samych parametrów osiągniemy wynik na poziomie 200 Mb/s. Dodatkowo manipulując wielkością użytego pasma zwiększamy szybkość transmisji. Poszerzenie pasma do 80 MHz spowoduje wzrost transmisji do ok. 433 Mb/s, a skorzystanie z 160-megahercowego kanału podwoi osiągnięty wynik do wartości rzędu 867 Mb/s.

Ostatnim składnikiem, który wpływa na osiągnięte prędkości transferu plików jest zwielokrotnienie strumieni wysyłanych danych. Technika ta jest już używana w standardzie 802.11n , to dlatego na półkach sklepowych możemy znaleźć urządzenia, które są zgodne z tym standardem lecz oferujące różne prędkości przesyłu danych. Prędkość ta wacha się od nominalnego transferu rzędu 150 Mb/s poprzez 300 Mb/s do maksymalnej wartości 450 Mb/s. Osiągana prędkość jest zależna od ilości wykorzystywanych strumieni. Standard 802.11n definiuje użycie do 4 strumieni i uzyskanie maksymalnego docelowego transferu na poziomie 600 Mb/s lecz w praktyce rozwiązanie to nie zostało zaimplementowane w zbyt dużej liczbie urządzeń, co nie zmienia faktu, że na rynku oczywiście można spotkać urządzenia wykorzystujące te rozwiązanie. W przypadku 802.11ac możliwe jest wykorzystanie nawet 8 strumieni jednocześnie.

Zbierając to razem w całość i gdybyśmy mogli skorzystać z wszystkich dobrodziejstw nowego standardu czyli z 160-megahercowego kanału pracy, modulacji 256-QAM z jednoczesnym wykorzystaniem ośmiu strumieni dojdziemy do wniosku, że transfer na jaki możemy liczyć osiągnie wartość około 6,93 Gb/s.

Na rysunku poniżej porównanie standardu 802.11n z 802.11ac.

* źródło: Cisco

a także z innymi standardami rodziny 802.11.

*źródło: QCA 802.11ac Key Technical Elements Summary, QCA presentation

Punkty dostępowe (AP) oferują nam możliwość pracy w jednym z kilku trybów pracy przy czym standard 802.11 jako podstawowy blok konstrukcyjny sieci WLAN definiuje komórkę BSS (Basic service set). Wybór odpowiedniego trybu pracy będzie zależał przede wszystkim od przeznaczenia sieci i sprzętu komputerowego użytego do zbudowania sieci, rozmiarów tworzonej sieci, układu budynku, w którym sieć będzie funkcjonowała, czy samego oprogramowania AP. Poniżej przedstawiono podstawowe tryby pracy punktu dostępowego.

Tryb punktu dostępowego - jest to najczęściej spotykany układ w którym AP stanowi centralny punkt sieci a komputery łączą się bezpośrednio z AP tworząc topologię gwiazdy. Topologia ma postać komórki BSS pokazanej na rysunku poniżej a obszar pokrycia, który obsługuje ta komórka określamy mianem obszaru obsługi BSA (Basic service area).

Tryb mostu punk-punkt - tryb ten pozwala nam na połączenie ze sobą dwóch sieci (o zgodnej adresacji IP). Dwa AP tworzą most pomiędzy sieciami a cała komunikacja pomiędzy komputerami znajdującymi się w tych sieciach odbywa się dzięki połączeniu zestawionemu pomiędzy punktami dostępowymi. Stacje klienckie z reguły nie mają możliwości łączenia się z AP poprzez interfejs radiowy lecz zdarzają się urządzenia, które jednocześnie mogą pracować w trybie mostu jak i punktu dostępowego.

Tryb mostu punkt-wielopunkt - tryb ten w założeniach podobny jest do trybu mostu punkt-punkt z tą różnicą, że możemy połączyć ze sobą więcej niż dwie sieci LAN. Wykorzystanie trybu mostu (niezależnie czy jest to tryb punkt-punkt czy punkt-wielopunkt) zależy od oprogramowania AP, niektóre punkty dostępowe wspierają jedynie połączenie punkt-punkt inne zaś umożliwiają komunikację punkt-wielopunkt, łącząc się z kilkoma punktami dostępowymi. Przykłady połączeń punkt-wielopunkt przedstawiono poniżej na rysunkach.

Tryb repeatera – czyli tryb wzmacniania sygnału sieci bezprzewodowej pozwala rozszerzyć obszar działania sieci bezprzewodowej przez wzmocnienie sygnału punktu dostępowego lub bezprzewodowego router.

Niezależnie od użytego sprzętu i zastosowanej topologii/rozwiązania dla użytkownika końcowego najważniejszą rzeczą jest to aby: móc wykryć sieć bezprzewodową; podłączyć się do niej i korzystać z niej. Na proces ten składają się przedstawione poniżej etapy i elementy:

Ramki sygnalizacyjne „beacon” – głównym zadaniem tego typu ramek wysyłanych przez punkt dostępowy jest dostarczenie klientowi informacji o:

- sieci obecnej na danym obszarze -identyfikator SSID,

- kanale pracy,

- obsługiwanych prędkościach (parametr DS),

- mocy sygnału radiowego dostępnej sieci bezprzewodowej,

- użyte zabezpieczenie.

Oprócz informacji wymienionych powyżej pakiet beacon poinformuje nas również o odstępach czasu retransmisji, adresach źródłowych i docelowych czy informacjach charakterystycznych dla konkretnego producenta sprzętu.

Sondy – w przeciwieństwie do ramek sygnalizacyjnych, są wysyłane przez klientów, celem odszukania danej sieci bezprzewodowej. By móc odszukać daną sieć ramka musi zawierać identyfikator SSID szukanej sieci WiFi. Jeśli klient próbuje wykryć wszystkie sieci WLAN dostępne na danym obszarze (skanowanie aktywne) wtedy wysyła ramkę rozgłoszeniową probe request (bez indentyfikatora SSID) na którą odpowiadają wszystkie punkty dostępowe będące w zasięgu klienta. Punkty dostępowe odpowiadają ramką probe response ale tylko te punkty w których jest włączony identyfikator SSID.

Poniżej na rysunku przedstawiona sytuacja w której klient szuka sieci bezprzewodowej o identyfikatorze SSID Temp (ramka probe request) oraz odpowiedź na szukaną sieć (ramka probe response)

Uwierzytelnienie – standard 802.11 w pierwowzorze zakładał istnienie dwóch mechanizmów dokonania weryfikacji tożsamości: uwierzytelnianie otwarte (ang. open ) i uwierzytelnianie oparte na kluczu współdzielonym (ang. restricted), noszące nazwę WEP (Wired Equivalent Privacy).

W przypadku uwierzytelnienia otwartego cały proces sprowadza się do wysłania prośby o uwierzytelnienie do np. access pointa a ten odpowiada „ok nie ma sprawy” i wykonuje proces podłączenia.

Mechanizm WEP oparty na koncepcji współdzielonego klucza miał zagwarantować łączu bezprzewodowemu bezpieczeństwo i poufność komunikacji. Tak niestety się nie stało ponieważ jak się okazało mechanizm ten szybko został złamany. Złamanie zabezpieczeń spowodowało, że nasza sieć stała się podatna na ataki oraz możliwość podsłuchania przesyłanych danych. Lecz nie zmienia to faktu, że standard ten implementowany jest do dziś celem zachowania wstecznej kompatybilności z starszymi urządzeniami. Stosowanie tego typu mechanizmu jest MOCNO NIE ZALECANE.

Po porażce WEP w styczniu 2001 roku powołano do życia grupę projektową działającą w ramach IEEE, której zadaniem było stworzenie takich mechanizmów uwierzytelniania i szyfrowania danych by można było je bez obaw przesyłać przez otwarte medium jakim są fale radiowe. W czerwcu 2004 roku przyjęto ostateczne rozwiązanie, której komercyjna wersja otrzymała nazwę WPA2. Standard ten wprowadził szereg zmian (np. oddzielenie uwierzytelniania użytkowników od zapewniania integralności i poufności danych), podnosząc tym samym poziom bezpieczeństwa nie osiągalny dla WEP. Standard ten obowiązuje do dziś.

Konfiguracja profilu zabezpieczeń naszej sieci sprowadza się do:

- ustalenia algorytmu zabezpieczeń (WEP, WPA, WPA2, RADIUS),

- ustalenie klucza sieci,

- w przypadku wybrania uwierzytelnienia z zewnętrznym serwerem (RADIUS) podanie jego adresu plus ustalenie kluczy niezbędnych do przeprowadzenia bezpiecznej komunikacji (nie we wszystkich przypadkach).

Ostatnim etapem całego procesu podłączania jest kojarzenie czyli proces w którym zostaje ustanowione łącze transmisji pomiędzy urządzeniami tworzącymi kanał komunikacyjny (klient WLAN – Access Point). Proces ten składa się z szeregu kroków, których przejście kończy się ustanowieniem połączenia. Kroki te to:

-

-

- finalizowanie opcji zabezpieczeń,

- ustalana jest szybkość transmisji,

- ustalane jest łącze transmisji pomiędzy danymi urządzeniami,

- podłączający się klient poznaje adres MAC punktu dostępowego, natomiast AP przypisuje identyfikator AID (association identifier) klientowi. Identyfikator AID (zwany również identyfikatorem skojarzenia) możemy porównać z portem przełącznika, niezbędny jest do prawidłowego przekazywania ramek klientowi. Dzięki niemu AP może rozróżnić poszczególnych klientów a co za tym idzie prowadzić skuteczną wymianę danych.

-

Ustanowienie połączenia bezprzewodowego z routerem/AP wraz z konfiguracją urządzenia możemy wykonać korzystając z funkcji WPS (Wi-Fi Protected Setup), choć Ja prywatnie wolę konfigurację routera wykonać tradycyjnie ale nie zmienia to faktu, że taka możliwość istnieje. Otóż, WPS jest funkcją zaszytą w urządzenia sieciowe korzystające z transmisji bezprzewodowej pozwalającą na szybkie i bezpieczne skonfigurowanie sieci bezprzewodowej (tak naprawdę w miarę bezpieczne bo znane są ataki wykorzystujące słabości WPS). Cała idea polega na tym, że podłączenie nowego urządzenia do sieci sprowadza się do wpisania 8 cyfrowego kodu PIN (kodu PIN szukaj na obudowie). Dla nas ważne jest to, że funkcja WPS domyślnie jest włączona (choć zdarzają się przypadki, że trzeba ją włączyć ręcznie).

Jak widać poniżej połączenie urządzeń w ramach WPS możemy wykonać dwojako:

-

-

- jeśli to my wykonujemy podłączenie do urządzenia to podajemy kod PIN pozwalający nam na wykonanie tej operacji,

- bądź by zestawić połączenie z danym klientem wpisujemy PIN klienta na urządzeniu z którym klient będzie się łączył.

-

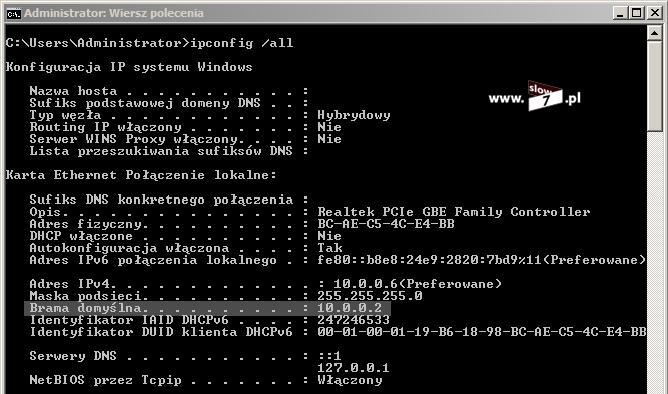

Jeśli z jakiś powodów kod PIN byłby niedostępny (uszkodzona naklejka lub jej brak) trzeba połączyć się z routerem tradycyjnym sposobem. W tym celu uruchamiamy przeglądarkę internetową i w pasku adresu wpisujemy adres bramy domyślnej (router jest naszą bramą). Aby uzyskać adres bramy musimy zajrzeć w stan połączenia sieciowego.

Adres bramy domyślnej poznamy również wydając w CLI polecenie: ipconfig (bardziej szczegółowe informacje uzyskamy dodając przełącznik /all)

Czyli w naszym przypadku by połączyć się z routerem w oknie przeglądarki musimy wpisać adres 10.0.0.2, po podaniu loginu i hasła zostaniemy przeniesieni na stronę konfiguracyjną routera.

Poniżej przykład odczytania kodu PIN usługi WPS.

Przeprowadźmy oto taki scenariusz: jestem posiadaczem nowo kupionego routera i wykonuję jego pierwszą konfigurację bezprzewodowo korzystając z funkcji WPS.

Po rozpakowaniu i uruchomieniu routera, urządzenie domyślnie będzie rozgłaszało sieć WiFi (sieć może być zabezpieczona ale również pracować w trybie otwartym - wszystko zależy od danego modelu urządzenia i od decyzji producenta). Nazwa tej sieci najczęściej skojarzona jest z nazwą producenta bądź nazwą modelu routera. Wykonujemy operację podłączenia do sieci, naszym oczom powinien ukazać się kreator konfiguracji sieci. A więc by zacząć konfigurację urządzenia podajemy 8-cyfrowy kod PIN.

Kolejnym krokiem jest określenie nazwy sieci oraz ustalenie opcji związanych z bezpieczeństwem nowo tworzonej sieci bezprzewodowej – tj. określenie poziomu zabezpieczeń, podanie klucza zabezpieczeń a także ustalenie typu użytego szyfrowania.

Ostatni ekran kreatora to podsumowanie na który to możemy wydrukować informacje o użytym kluczu bądź skopiować profil sieciowy na dysk USB, celem użycia go na innych urządzeniach.

Utworzenie profilu sieciowego sprowadza się do włożenia dysku USB i kliknięciu Dalej.

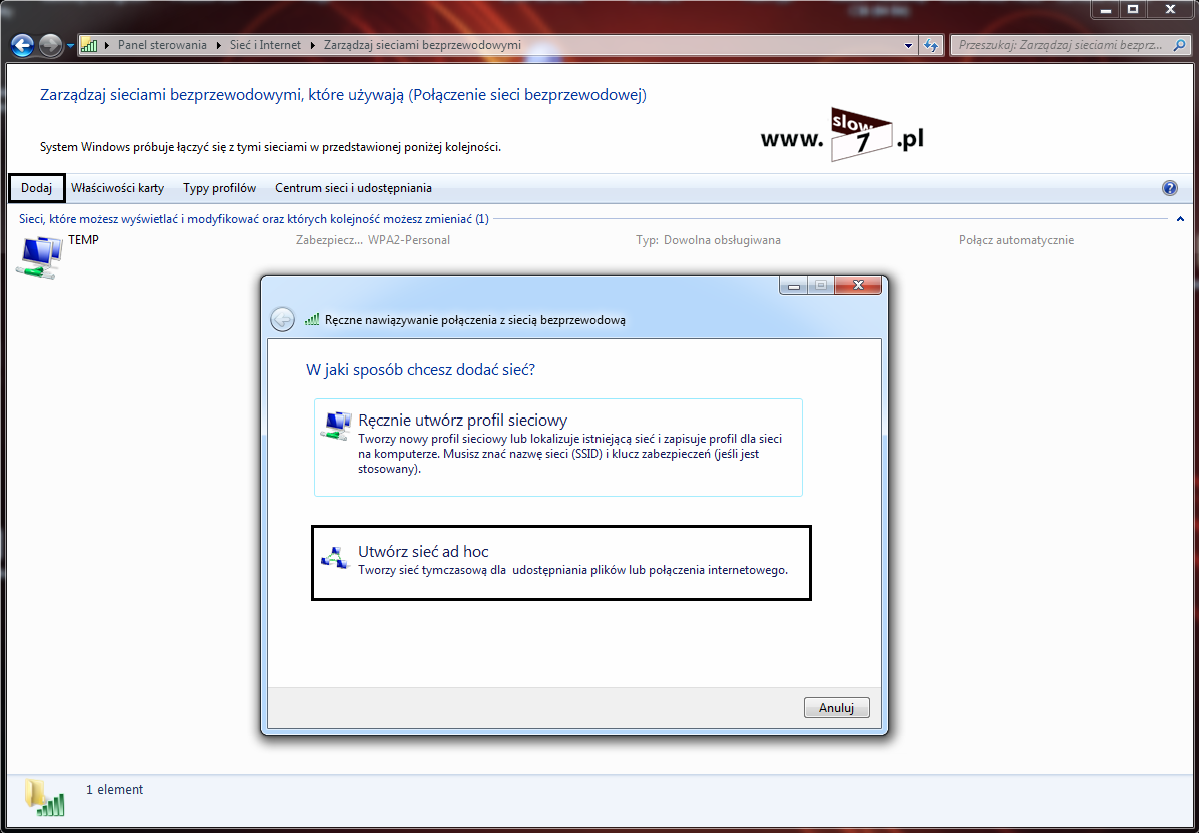

Po poprawnym skonfigurowaniu sieci bezprzewodowej jej profil powinien pojawić się w oknie Zarządzaj sieciami bezprzewodowymi. W oknie tym znajdziemy profile wszystkich sieci z którymi kiedykolwiek udało nam się połączyć. Po kliknięciu na danym profilu i wyświetleniu właściwości jesteśmy w stanie przejrzeć ustawienia jakie zostały użyte przy połączeniu z daną siecią. Okno służy również do ręcznego dodawania nowych profili (przydatne w razie ukrycia SSID) a także do utworzenia sieci typu ad hoc.

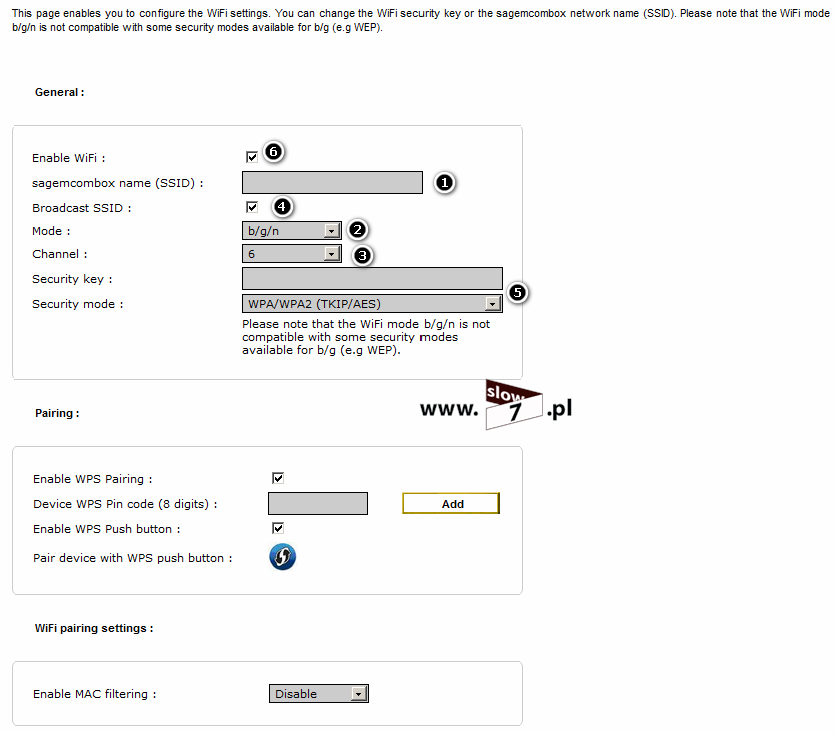

Ustawienia sieci bezprzewodowej możemy również sprawdzić po zalogowaniu się do routera.

Przejdźmy do ustawień sieci bezprzewodowej z jakimi możemy się spotkać konfigurując router. Ustawienia te przedstawię na przykładzie różnych routerów m.in. Linksys X2000, Sagemcom VDSL 3764 (router dołączany do Neostrady Fiber), Thomson U-TWG870U (UPC), TP-Link TL-WDR4300 czy Zyxel NBG6503 (akurat taki sprzęt miałem pod ręką)

Najczęściej spotykanymi ustawieniami są (ustawienia wspólne wszystkich routerów):

- Network Name, SSID – nazwa naszej bezprzewodowej sieci.

- Network Mode, Mode – tryb działania sieci WiFi, możemy określić standard sieci (dostępne tryby zależne od routera).

- Standard channel, Channel, Control channel – wykorzystywany kanał, możliwość wyboru konkretnego kanału lub pozostawienie tej decyzji routerowi poprzez wybranie Auto.

- SSID Broadcast – włączenie/wyłączenie rozgłaszania sieci.

- Wireless Security, Security mode - opcje zabezpieczeń – ustawienia odpowiadające bezpieczeństwu naszej sieci.

- Enable WiFi, Interfeace – włączenie/wyłączenie sieci bezprzewodowej.

Jedną z ciekawszych funkcji sieci WiFi z jaką możemy się spotkać jest funkcja rozgłaszania drugiej dodatkowej sieci gościa. Idea tego rozwiązania jest taka, że nasz router tak faktycznie rozgłasza 2 sieci, jedną sieć główną a drugą przeznaczoną dla użytku zewnętrznego – gości. Zaletą tego rozwiązania jest to że sieć gościa jest odizolowana od naszej sieci głównej. Komputer połączony z tą dodatkową siecią nie może komunikować się z komputerami pracującymi w sieci głównej.

Poniżej przedstawiona sytuacja rozgłaszania dwóch sieci: sieci podstawowej TEST_Network oraz sieci gościa TEST_Network-guest (router Linksys X2000).

Jak widać obydwie sieci są wykrywane.

Po połączeniu się z siecią gościa TEST_Network-guest i uruchomieniu przeglądarki aby uzyskać połączenie z Internetem musimy podać hasło. Choć oczywiście spotykane są rozwiązania w których sami decydujemy o sposobie zabezpieczenia sieci gościa, wszystko zależy od oprogramowania routera.

Bardzo częstą funkcją spotykaną w ustawieniach routerów jest tzw. filtracja adresów MAC (MAC filter). Adres MAC używany jest w warstwie łącza danych do określenia celu przeznaczenia ramek. Adres MAC identyfikuje daną kartę sieciową i jest 48-bitowym adresem zapisywanym heksadecymalnie (szesnastkowo). Funkcja filtrowania sprowadza się do zezwolenia (allow, permit) bądź zabronienia (deny, prevent) połączenia z routerem.

Aby odczytać adres MAC wykorzystujemy tę samą metodę, którą użyliśmy do odczytania adresu IP bramy domyślnej.

Cała procedura skorzystania z filtrowania MAC sprowadza się do:

- włączenia funkcji,

- określeniu akcji czyli decyzja o zezwoleniu bądź zabronieniu ustanowienia połączenia z routerem/AP,

- wpisania adresów MAC co do których będzie zastosowana akcja ustalona w pkt. 2

Poniżej przedstawiona funkcja filtrowania adresów MAC na poszczególnych urządzeniach (Linksys X2000, Sagemcom VDSL 3764, Thomson U-TWG870U, TP-Link TL-WDR4300).

Kolejnym ustawieniem, którym trzeba się zainteresować (w szczególności posiadacze kart WiFi n o prędkości większej niż 150 Mb/s) jest opcja – szerokość kanału (bandwitch, channel width). Szybsze karty sieciowe by móc rozwinąć skrzydła (czytaj osiągnąć maksymalne prędkości połączenia) muszą pracować na częstotliwościach, które nie są ograniczone standardową szerokością kanału (22 MHz). Dlatego też często trzeba pozwolić na poszerzenie kanału zahaczając tym samym o częstotliwości wykorzystywane przez sąsiednie kanały.

Poniżej przedstawiony wpływ szerokości kanału na osiągane prędkości.

Karta sieciowa WiFi, której maksymalna docelowa szybkość to 300 Mb/s pracująca w standardowym zakresie kanału WiFi łączy się z routerem z szybkością 144 Mb/s.

Zwiększenie szerokości kanału powoduje podwójny wzrost prędkości połączenia.

Kolejną ciekawą i przydatną opcją jest możliwość zmiany mocy rozgłaszanej sieci (niestety możliwość ta zależy od oprogramowania routera). Opcja ta pozwala na zmniejszenie zasięgu rozgłaszanej sieci WiFi. Możliwość kontrolowania mocy sygnału podnosi bezpieczeństwo naszej sieci, bo po co rozgłaszać sieć poza obszar który nie możemy kontrolować (czytaj np. poza obszar biura czy mieszkania).

Poniżej przedstawione opcje związane z możliwością zmiany mocy rozgłaszanej sieci (Thomson U-TWG870U, TP-Link TL-WDR4300, Zyxel NBG6503).

;

l

Bardzo pożądaną funkcją routera jest gdy router bądź punkt dostępowy może pracować w dwóch pasmach (Dual Band). Przy czym należy zwrócić uwagę czy router/AP funkcję tą wykonuje równocześnie (sieć równolegle pracuje na dwóch pasmach 2,4 GHz i 5 GHz) czy umożliwia tylko wybór jednego z tych pasm. Częstotliwość 2,4 GHz jest pasmem wykorzystywanym nie tylko przez urządzenia sieciowe, pasmo to współdzielą również takie urządzenia jak transmitery audio-wideo, bezprzewodowe akcesoria do komputera (myszki, klawiatury), telefony DECT czy urządzenia Bluetooth. Nawarstwienie tak dużej liczby urządzeń współdzielących te same częstotliwości a także dostępność na danym obszarze innych sieci bezprzewodowych może powodować zakłócenia w prowadzonej transmisji WiFi obejmującej naszą sieć. Rozwiązaniem tych problemów może być wykorzystanie routera pracującego również w paśmie 5 GHz ze względu na to że pasmo to jest znacznie mniej obłożone. Rutery Dual Band zwiększają wydajności naszej sieci, dzięki wykorzystaniu obu pasm częstotliwości.

Należy pamiętać, że by móc skorzystać z dobrodziejstwa w postaci pasma 5 GHz należy zadbać również nie tylko o samo urządzenie tworzące naszą sieć WiFi (router, AP) lecz także o bezprzewodowe karty sieciowe.

Poniżej przykład routera, który umożliwia nam wybór docelowego pasma. Router nie obsługuje jednoczesnej transmisji na dwóch pasmach pozwala tylko na wybór jednego z nich (Thomson U-TWG870U).

I dla odmiany router umożliwiający jednoczesną pracę na dwóch częstotliwościach (1) bądź wyboru preferowanej częstotliwości (2 i 3) - TP-Link TL-WDR3600.

W Zyxel NBG6503 mamy to trochę inaczej rozwiązane a mianowicie mamy rozgłaszane dwie sieci bezprzewodowe jedna pracuje w standardzie 2,4GHz/5GHz druga natomiast wykorzystuje częstotliwość 5GHz. Stało się tak ponieważ ten router jako jedyny obsługuje standard 802.11ac. Wyłączenie sieci korzystającej z pasma 2,4/5GHz uniemożliwia działanie trybu 802.11bgn natomiast wyłączenie drugiej sieci uniemożliwi podłączenie się urządzeń korzystających z standardu 802.11a i 802.11ac.

Ostatnią funkcją, która jest zaimplementowana praktycznie w większości urządzeń typu router/AP jest możliwość wyłączenia rozgłaszania naszej sieci. Włączenie funkcji „uniemożliwia” wykrycia sieci bezprzewodowej. Oczywiście użycie słowa uniemożliwia jest mocno przesadzone ponieważ to że sieć WiFi nie jest widoczna podczas korzystania z standardowych narzędzi wykorzystywanych w systemie np. Windows nie oznacza wcale, że nie odkryjemy jej korzystając z innych narzędzi. Wszak włączając ukrywanie sieci nieznacznie zwiększamy jej bezpieczeństwo.

Poniżej pokazane jak ukryć rozgłaszanie sieci bezprzewodowej (Linksys X2000, TP-Link TL-WDR4300).

Oprócz wyżej wymienionych trybów sieci bezprzewodowych Windows 7 umożliwia nam utworzenie sieci bezprzewodowej typu ad hoc zwanej również siecią typu komputer-komputer. Standard IEEE 802.11 określa sieć ad hoc terminem IBSS (Intependent BSS, niezależna komórka BSS). Sieć tego typu może nam posłużyć jako tymczasowe połączenie zestawione na szybko celem udostępnienia np. innym komputerom łącza internetowego czy plików znajdujących się na naszym komputerze (oczywiście grać poprzez tak utworzone łącze też się da). Sieci ad hoc mogą zostać utworzone tylko na komputerach w których zainstalowana jest karta bezprzewodowa a cała procedura nie zajmuje więcej niż 5 minut.

Zaczynamy od przejścia do okna Zarządzaj sieciami bezprzewodowymi. W nowo otwartym oknie klikamy na Dalej a następnie w nowo otwartym kreatorze wybieramy Utwórz sieć ad hoc.

Tworzenie nowej sieci ad hoc możemy również zainicjować poprzez Centrum sieci i udostępniania. By otworzyć okno umożliwiające konfigurowanie sieci musisz wybrać Skonfiguruj nowe połączenie lub nową sieć.

Nieważne jaki sposób wybierzemy to w nowo otwartym oknie możemy zapoznać się z warunkami tworzenia sieci typu ad hoc, następnie klikamy Dalej.

Kolejnym krokiem jest wybranie nazwy tworzonej sieci (do 32 znaków) a także wybranie typu zabezpieczeń. Zabezpieczenia na jakie możesz się zdecydować to:

-

-

- Bez uwierzytelniania (otwarte) – sieć bez zabezpieczeń wszyscy uzyskują dostęp do naszej sieci,

- WEP – metoda która zapewnia minimalne bezpieczeństwo ale gwarantuje zachowanie zgodności ze starszymi urządzeniami

- WPA2-Personal– zalecany tryb zabezpieczenia.

-

Po skonfigurowaniu parametrów sieci możemy zdecydować się na zapisanie ustawień. Ustawienia zapisujemy poprzez zaznaczenie checkboxa Zapisz tę sieć.

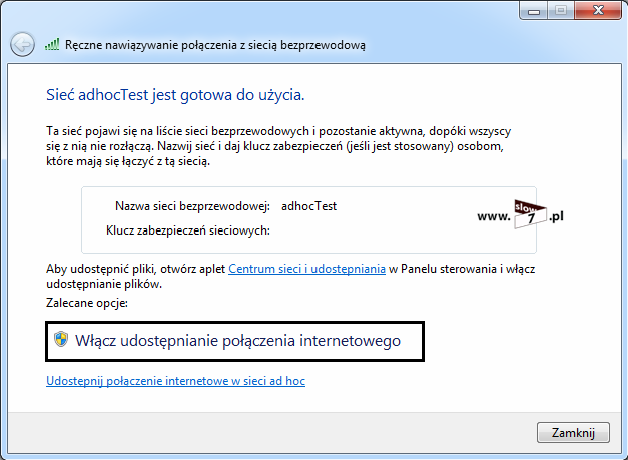

Po wybraniu Dalej, zostaną ukazane informacje o skonfigurowanej sieci. Jeżeli twoim celem jest umożliwienie komunikacji z Internetem podłączanym urządzeniom musisz udostępnić swoje połączenie internetowe. Aby to wykonać wybierz Włącz udostępnienie połączenia internetowego. Od tej pory podłączony host będzie mógł korzystać z zasobów Internetu a cały ruch będzie przechodził przez twoje udostępnione połączenie.

Udostępnienie połączenia możemy sprawdzić po kliknięciu na Właściwości danego połączenia (w przypadku większej ilości połączeń oczywiście wybieramy te które ma łączność z Internetem) i wybraniu karty Udostępnienie.

Po skonfigurowani wszystkich opcji sieć bezprzewodowa zostaje rozgłaszana i hosty uzyskują możliwość połączenia się z nią.

Przydzieleniem adresów IP możemy zająć się sami lub pozostawić to zadanie systemowi, który zrobi to za nas. W naszej testowej sieci system przyjął adres IP dla komputera rozgłaszającego sieć ad hoc 192.168.137.1 255.255.255.0, natomiast podłączane urządzenia muszą należeć do sieci hosta, więc pula adresów do wykorzystania wacha się od 192.168.137.2 do 192.168.137.254

Jak widać poniżej komputer, który połączył się z siecią ad hoc uzyskał adres IP 192.168.137.235. Komunikacja pomiędzy komputerami jest zachowana.

Jak się przekonałeś czytelniku procedura utworzenia sieci ad hoc nie jest skomplikowana i tak jak wspomniałem wcześniej również nie wymaga od nas poświęcenia dużej ilości czasu (jeszcze krócej trwa cała procedura ale z wykorzystaniem wiersza poleceń – szukaj w dalszej części artykułu).

Zarządzać siecią bezprzewodową możemy oczywiście wykorzystując graficzny interfejs użytkownika ale nie jest to jedyny sposób. Poniżej przedstawiam kilka przydatnych komend, które pozwolą nam sterować ustawieniami sieci WiFi ale wszystkie czynności są przeprowadzane za pośrednictwem CLI.

netsh wlan show drivers – wywołanie polecenia powoduje wyświetlenie informacji o karcie bezprzewodowej wraz z informacją o sterownikach, obsługiwanych standardach radia czy informacja o wspieranym uwierzytelnieniu i szyfrowaniu.

netsh wlan show networks mode=bssid – wykonanie polecenia uwidacznia nam listę aktywnych sieci bezprzewodowych wraz z podstawowymi informacjami o sieci – uwierzytelnienie, szyfrowanie, moc sygnału, adres MAC punktu dostępowego, typ radia, kanał nadawania czy obsługiwane prędkości.

netsh wlan show interfaces – lista bezprzewodowych interfejsów zainstalowanych w systemie oraz ich stan

netsh wlan show profile – polecenie ukazuje nam listę profili sieci bezprzewodowych. Jak widać poniżejżaden profil nie jest utworzony.

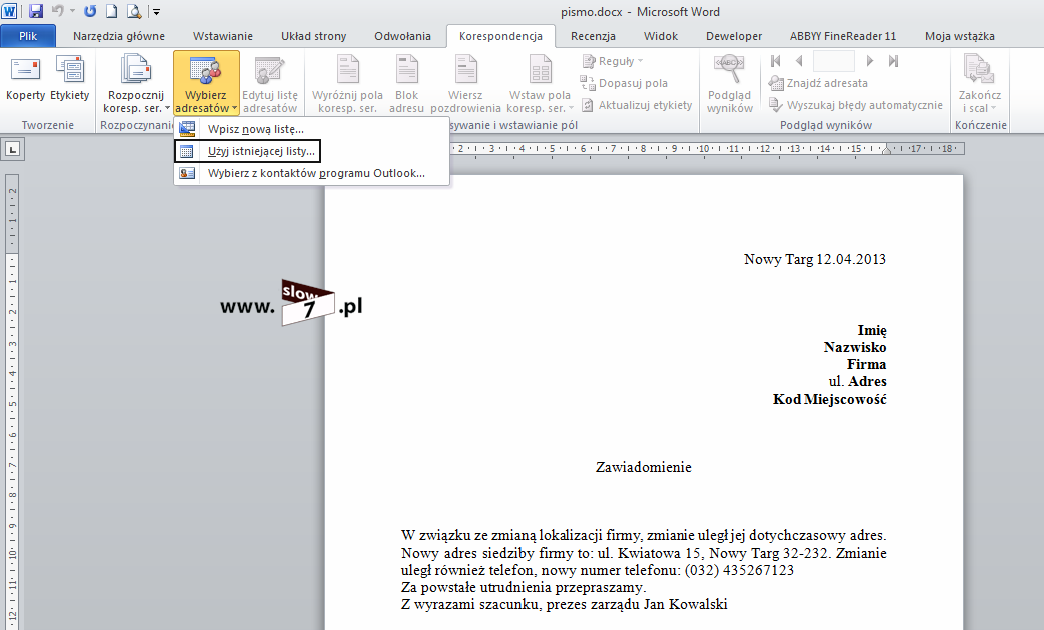

By móc połączyć się z siecią bezprzewodową wykorzystując wiersz polecenia konieczne jest utworzenie profilu sieci. Niestety profil sieci tworzymy korzystając z GUI. Profil sieci jest tworzony w oknie Zarządzaj sieciami bezprzewodowymi (po wybraniu Dodaj) bądź po prostu podczas pierwszego połączenia się z daną siecią. Osobnym przypadkiem jest importowanie profilu.

Poniżej został utworzony profil pozwalający połączyć się z siecią bezprzewodową o nazwie Temp.

Po utworzeniu profilu połączenie z daną siecią jest realizowane za pomocą polecenia - netsh wlan connect name=<nazwa_profilu>

Rozłączenie z siecią dokonamy wydając komendę - netsh wlan disconnect

Gdy chcemy dany profil zapisać celem np. przeniesienie ustawień na inny komputer lub zależy nam na ustawieniach profilów a wykonujemy reinstalację systemu to ustawienia związane z sieciami bezprzewodowymi zachowamy dzięki poleceniu - netsh wlan export profile name=<nazwa_profilu>

Proces odwrotny czyli import ustawień z pliku wykonamy dzięki wywołaniu instrukcji - netsh wlan add profile filename=<"ścieżka_do_pliku_profilu.xml">

Powyższe polecenia dotyczą zarządzania połączeniami bezprzewodowymi w przypadku wykorzystania połączenia z routerem bądź AP. Poniżej zaś obiecane polecenia ale dotyczące zarządzania siecią ad hoc.

Polecenie poniżej konfiguruje sieć ad hoc.

netsh wlan set hostednetwork mode=allow ssid=<nazwa_sieci> key=<hasło do sieci>

Parametry:

mode - zezwala (allow) lub nie zezwala (disallow) na sieć obsługiwaną,

ssid - identyfikator SSID sieci obsługiwanej,

key - klucz zabezpieczeń użytkownika używany przez sieć obsługiwaną,

keyUsage - określa, czy klucz zabezpieczeń użytkownika jest trwały (persistent), czy tymczasowy (temporary).

Jeśli właściwość keyUsage ma wartość persistent, klucz zabezpieczeń zostanie zapisany i użyty ponownie w momencie kolejnego uruchomienia sieci. W przeciwnym razie klucz zostanie użyty tylko dla bieżącej sesji. Po zatrzymaniu sieci tymczasowy klucz zabezpieczeń zostanie usunięty z systemu. Jeśli nie określono właściwości keyUsage, domyślnie przyjmuje ona wartość persistent.

netsh wlan show hostednetwork - polecenie powoduje wyświetlenie właściwości sieci i jej stanu.

Wywołanie polecenia z parametrem setting=security spowoduje wyświetlenie użytych algorytmów oraz kluczy zabezpieczeń sieci - netsh wlan show hostednetwork setting=security

netsh wlan start hostednetwork – uruchomienie sieci ad hoc. Polecenie wysyła do usługi sieci WLAN żądanie uruchomienia sieci. Używanie tego polecenia wymaga uprawnień administratora.

Uruchomienie sieci możemy zweryfikować wydając znane nam polecenie netsh wlan show hostednetwork

Gdy często uruchamiamy sieć ad hoc całą procedurę możemy jeszcze bardziej skrócić tworząc skrót odpowiedzialny za włączenie sieci.

Polecenie skrótu musi być wydane z uprawnieniami administratora dlatego możemy odpowiednie żądanie ustawić w Właściwościach skrótu.

Polecenie netsh wlan stop hostednetwork zatrzymuje wcześniej uruchomioną sieci ad hoc. To polecenie wysyła do usługi sieci WLAN żądanie zatrzymania sieci.

Jak to było w przypadku uruchamiania i tu możemy zautomatyzować procedurę tworząc odpowiedni skrót. Zmiana właściwości skrótu wymuszająca uruchomienie z prawami administratora nie jest wymagana.

Obiecałem również że pokarzę jak wykryć sieci bezprzewodowe, które są dostępne na danym obszarze. Wiedzę tą jak nadmieniłem wcześniej możemy wykorzystać do sprawdzenia kanałów na jakich te sieci pracują. Uzbrojeni w te informacje możemy tak dostosować parametry naszej sieci by nie kolidowała ona z sieciami sąsiednimi.

Jednym z narzędzi, które możemy wykorzystać jest program VistaStumbler. Aplikacja powiadomi nas o wszystkich sieciach bezprzewodowych będących w zasięgu działania naszej karty sieciowej wraz z podstawowymi parametrami. Aplikacja jest bezpłatna.

Kolejnym narzędziem pracującym pod kontrolą systemu Windows jest program WirelessMoon. Aplikacja przydatna do monitorowania i diagnostyki dostępnych połączeń WiFi. Program na bieżąco informuje nas o sile sygnału radiowego, a także podaje podstawowe informacje o dostępnych sieciach bezprzewodowych. Dane reprezentowane są w postaci wykresu oraz statystyk. Program świetnie nadaje się gdy chcemy ustalić zasięg danej sieci WiFi a także gdy ustawiamy antenę. Aplikacja umożliwia również po wpisaniu adresu MAC zestawienie połączenia z wybranym punktem dostępowy. Pomimo wszystkich swoich korzystanie z programu wiąże się z jego zakupem.

Kismet jest narzędziem pracującym w warstwie łącza danych modelu ISO/OSI. Program służy do analizy sieci bezprzewodowych. Aplikacja posiada różne funkcje, może służyć jako detektor sieci a także jako sniffer pakietów. Program współpracuje z kartami sieciowymi, które wspierają tryb RFMON. Wielką zaletą programu jest to, że nie koncentruje się tylko na jednym kanale WiFi ale potrafi przechwytywać ramki z innych kanałów lecz niestety nie w danej chwili czyli niemożliwe jest zarejestrowanie ramek, które w jednym i tym samym czasie pojawią się np. na kanale 11 i kanale 2.

Innym programem godnym polecenia jest inSSIDer. Aplikacja w bardzo przejrzysty graficzny sposób przedstawia nam sieci bezprzewodowe występujące na danym obszarze wraz z podstawowymi danymi - zajmowany kanał, ssid czy moc sieci. Program niestety nie jest darmowy ale przez 5 dni można z niego wpełni korzystać.

OK mamy omówione podstawowe pojęcia związane z sieciami bezprzewodowymi a więc przejdźmy do przykładów w których postaram się pokazać typowe rozwiązania a także pułapki na jakie możemy się natknąć. Postaram się również omówić i pokazać konfigurację a tak naprawdę nakreślić ogólne zasady, którymi powinniśmy się kierować przy konfiguracji tego typu urządzeń wraz z opisem ustawień na jakie możemy się natknąć. Wszystkie możliwe przypadki konfiguracji nie jestem w stanie przedstawić bo niestety każdy producent ma swoje własne rozwiązania co przekłada się na sposób konfiguracji danego urządzenia. Ale na szczęście dla nas wiele opcji pokrywa się ze sobą i choć czasem dana opcja inaczej się nazywa to funkcja kontrolowana przez nią jest realizowana tak samo jak na urządzeniach konkurencji.

Na wstępie trzeba jednak zaznaczyć że prezentowane rozwiązania bazują na sprzęcie SOHO czyli urządzeniach z jakimi mamy do czynienia w domach i małych biurach. Jeśli co zaś się tyczy sprzętu z górnej półki oczywiście część założeń nie ulega zmianie lecz trzeba mieć świadomość, że podejście do sposobu działania i konfiguracji w niektórych kwestiach jest zgoła odmienne.

Przeglądając różne fora związane z informatyką często pojawiającym się pytaniem jest prośba o pomoc w poszerzeniu zasięgu działania sieci bezprzewodowej. Przykładowy problem wygląda mniej więcej tak: jestem właścicielem jednopiętrowego domku bądź dużego mieszkania, router nie daje silnego sygnału, są obszary w których sieć jest niedostępna. Co muszę zrobić/dokupić aby poprawić sygnał? Pojawiające się rozwiązania są różne a więc zastanówmy się nad nimi i postarajmy znaleźć odpowiedź czy dany pomysł jest rzeczywiście pomysłem trafionym czy może jednak nie.

Jednym z proponowanych rozwiązań, które pojawia się najczęściej jest propozycja kupna drugiego routera w myśl zasady, że router dobry na wszystko i że na pewno zakup ten problem rozwiąże.

Prześledźmy zatem ten pomysł. Mamy router R1, który jest podłączony z siecią ISP (nasz dostawca Internetu), router ten ma połączenie z Internetem a my sygnał internetowy chcemy rozprowadzić dalej. Oczywiście podłączając się do routera R1 czy to przewodowo czy bezprzewodowo nasz komputer uzyska łączność z Internetem. Zakupiliśmy dwa routery celem zwiększenia zasięgu.

Router R1 dzieli sieć na dwie części:

-

-

- na część WAN należącą do ISP, w sieci tej parametry są nam narzucane z góry czyli my nie mamy żadnego wpływu na użytą konfigurację,

- na sieć LAN będącą obiektem naszych działań administracyjnych czyli mówiąc w skrócie sami jesteśmy „panem i władcą” ustalającym reguły gry (adresacja sieci, sposób działania, usługi i protokoły). Oczywiście każdy powie, że fajnie jest być panem tego co się dzieje ale prócz korzyści mamy i konsekwencje, bo od naszych decyzji będzie zależała kondycja naszej sieci.

-

W myśl powyższej zasady naszą adresację po stronie LAN ustaliliśmy na 10.0.0.0/24. Oznacza to że adres naszej sieci to 10.0.0.0 maska zaś 255.255.255.0. Wybór takiej maski określił nam inne adresy a mianowicie:

-

-

- minimalny adres hosta - 10.0.0.1

- maksymalny adres hosta – 10.0.0.254

- adres rozgłoszeniowy (broadcast) – 10.0.0.255

-

Gdy nie wiesz w jaki sposób zostały wyznaczone powyższe adresy zapraszam do zapoznania się z tym artykułem w którym wszystko wytłumaczyłem - Jak wyznaczyć broadcast, adres sieci i liczbę hostów?

Wszystkim urządzeniom po stronie LAN będziemy mogli przyznać adresy (DHCP czy adresacja statyczna to już nasz wybór) z zakresu od 10.0.0.1 do 10.0.0.254. Przypisanie adresów z tej puli zapewni nam prawidłowe działanie sieci.

Wracając do naszego problemu – router R1 nie jest w stanie zapewnić wystarczającego pokrycia sygnałem interesującego nas obszaru a więc zdecydowaliśmy się zakupić kolejny router. Router R2 jest podłączony przewodem (wejście WAN) z routerem R1 (jedno z wyjść LAN). A następnie na routerze R2 jest włączona sieć bezprzewodowa tak by pokryć obszar niedostępny dla routera R1. Analogiczna sytuacja następuje z routerem R3. Osiągnęliśmy zamierzony cel, sieć WiFi (a raczej 3 odrębne sieci) są dostępna na całym obszarze naszego mieszkania.

Analizując poniższy rysunek widzimy, że pojawiły się dwie dodatkowe sieci a mianowicie sieć 192.168.0.0/24 oraz 192.168.1.0/24. Stało się tak ponieważ każdy nowy router do naszej topologii dokłada nową sieć.

W naszym przykładzie mamy więc trzy routery i trzy sieci (nie licząc sieci ISP), każdy klient podłączając się do danego routera (bez znaczenia czy jest to transmisja przewodowa czy bezprzewodowa) otrzyma adres IP z puli przypisanej danemu routerowi:

-

-

- R1 – adres z zakresu 10.0.0.1 – 10.0.0.254,

- R2 – adres z zakresu 192.16.0.1 – 192.168.0.254,

- R3 – adres z zakresu 192.16.1.1 – 192.168.1.254.

-

Oznacza to nic innego, że nasza sieć LAN jak już zostało zaznaczone jest zbudowana z trzech różnych sieci co ponosi za sobą konsekwencje:

-

-

- zapewnienie komunikacji w naszej sieci będzie wymagać od nas zadbanie o tablice routingu wszystkich routerów,

- urządzenia korzystające z naszej sieci LAN znajdują się za NAT-em (a niektóre nawet za podwójnym NAT-em) co ma wpływ na konfiguracje usług, które muszą być dostępne od strony Internetu np. pulpit zdalny, torrent czy serwery gier,

- większa liczba urządzeń = więcej konfiguracji.

-

By rozwiązać pierwszą trudność związaną z tablicami routingu i zapewnić prawidłową komunikację pomiędzy naszymi sieciami (tak by np. komputer o adresie IP 192.168.0.20 mógł się połączyć z komputerem o adresie IP 192.168.1.10 ) możemy zdecydować się na jedno z rozwiązań:

-

-

- samemu ustalić trasy – routing statyczny,

- pozwolić by routery same się dogadały i wymieniły się informacjami o dostępnych sieciach – routing dynamiczny (najczęściej RIPv1, lepsze routery również RIPv2),

- połączyć oba powyższe rozwiązania.

-

Tak naprawdę czasami nie będziemy mieli wyboru i będziemy skazani na jedno z rozwiązań ponieważ może się okazać, że nasz sprzęt nie wspiera któregoś z nich.

Naszą przykładową konfigurację wzbogaćmy o dodatkowe informacje tak by łatwiej było nam omówić nasz scenariusz a dodatkowo by urozmaicić cały problem zdecydujmy się na rozwiązanie łączone czyli wykorzystamy routing statyczny jak i dynamiczny.

W centralnym punkcie znajduje się router R1 (Linksys WAG160Nv2) jego adres IP to 10.0.0.1 (rysunek poniżej)

Do routera R1 są podłączone dwa kolejne routery R2 i R3. Przy czym trasy wiodące do innych sieci na routerze R2 dodamy ręcznie natomiast router R3 swoje sieci będzie rozgłaszał dynamicznie (protokół RIPv2). Natomiast na routerze R1 trasę do sieci 192.168.0.0/24 dodamy ręcznie natomiast trasa do sieci 192.168.1.0/24 powinna być wynikiem działania protokołu RIPv2.

W użytym scenariuszu został zastosowany schemat adresacji statycznej i dynamicznej – routery mają adresy przypisane statycznie natomiast hosty uzyskują adresy dzięki protokołowi DHCP. Dlatego należy pamiętać by adresy statyczne wykluczyć z puli adresów serwera DHCP (taka mała rzecz a czasem potrafi przysporzyć kłopotu).

Po ustawieniu adresu routera R1 odszukujemy zakładkę Advanced Routing (ale również Routing, RIP, Static routing), na której to odnajdujemy opcje związane z routingiem. Router ten umożliwia zastosowanie obu rozwiązań tj. routingu statycznego jak i dynamicznego. A więc wykonujemy czynności:

- konfiguracja routingu dynamicznego tj. włączenie funkcji i wybranie protokołu routingu. Do wyboru jeden protokół tj. RIP ale można dokonać wyboru wersji wysyłanych i otrzymywanych pakietów aktualizacji. Różnice pomiędzy protokołem RIP w wersji 1 a wersją 2 zostały opisane tu: Co w sieci siedzi. Routing dynamiczny.

- wprowadzenie do tablicy trasy statycznej - Destination IP Address – adres sieci docelowej; Subnet Mask – maska sieci docelowej; Gateway – adres IP przez który można dotrzeć do docelowej sieci, Hop Count – liczba skoków (routerów) przez który musi przejść pakiet by osiągnąć cel.

Router R1 mamy skonfigurowany przejdźmy do routera R2 (TP-Link TL-WDR3600). Model ten pozwala nam na skorzystanie z routingu statycznego. A więc dodajmy do tablicy routingu informację o trasie do sieci 192.168.1.0/24. Adresu sieci 10.0.0.0/24 nie musimy podawać ponieważ router R2 jest z tą siecią połączony bezpośrednio.

Tak naprawdę w większości przypadków ten krok można by było pominąć (choć nie zawsze tak się zdarza, bo wszystko zależne jest od firmware urządzenia), ponieważ router R2 i tak pakiety wysyłane do sieci 192.168.1.0/24 przekazałby do routera R1. Stałoby się tak ponieważ w tablicy routera znalazłby się wpis, który wszystkie pakiety kierowałby na interfejs WAN tzw. trasa domyślna (0.0.0.0 0.0.0.0 10.0.0.1). Krytycznym zatem krokiem byłby wpis w tablicy routera R1, ponieważ to ten router musiałby pakiety przekazać w odpowiednim kierunku.

Ale by mógł zajść proces routingu do sieci 192.168.1.0/24 router R3 musi poprzez aktualizacje RIP poinformować router R1 o istnieniu tej sieci. Na routerze R1 proces routingu dynamicznego został włączony, by dokończyć konfigurację, proces przekazywania tras musimy włączyć również na routerze R3 (Linksys WAG200G). A więc wykonajmy to.

Od tej pory powinna być możliwa komunikacja wewnątrz sieci LAN. Jakby z jakiegoś powodu komunikacja była niemożliwa w pierwszej kolejności powinniśmy sprawdzić zapory sieciowe (firewall), które są zaimplementowane w oprogramowaniu routera. Zapory sieciowe na routerze R2 i R3 można wyłączyć.

Jak widać powyżej konfiguracja rozszerzająca naszą sieć bezprzewodową budowana na routerach nie należy do najprostszych i może nastręczyć problemów w szczególności osobom nie mającym na co dzień styczności z sieciami komputerowymi a próbującymi wykonać zadanie w własnym zakresie.

Segmentacja sieci LAN na podsieci ma sens w przypadku kiedy chcemy nałożyć ograniczenia na komputery znajdujące się w poszczególnych podsieciach. Wracając do naszego przykładu przypuśćmy, że sieć 192.168.0.0/24 to komputery należące do pracowników biurowych natomiast sieć 192.168.1.0/24 to sieć w której pracują komputery na których to są gromadzone informacje strategiczne z punktu działania firmy i ze względu na bezpieczeństwo dostęp do tych danych powinien być niemożliwy z sieci Internet. Konfigurując na routerach mechanizm ACL (urządzenia SOHO mają zaimplementowany ten mechanizm, choć jest on mocno ograniczony) możemy definiować polityki ruchu sieciowego, zezwalające bądź zabraniające wykonanie określonych działań. W naszym przykładzie poprzez konfigurację poszczególnych routerów możemy dać pracownikom biurowym możliwość korzystania z Internetu natomiast zakazać na ruch sieciowy do i z Internetu a skierowany do sieci 192.168.1.0/24. Oczywiście polityki te możemy budować wobec własnych potrzeb i wymogów choć w urządzeniach tej klasy są one niestety w całości oparte o adresację IP.

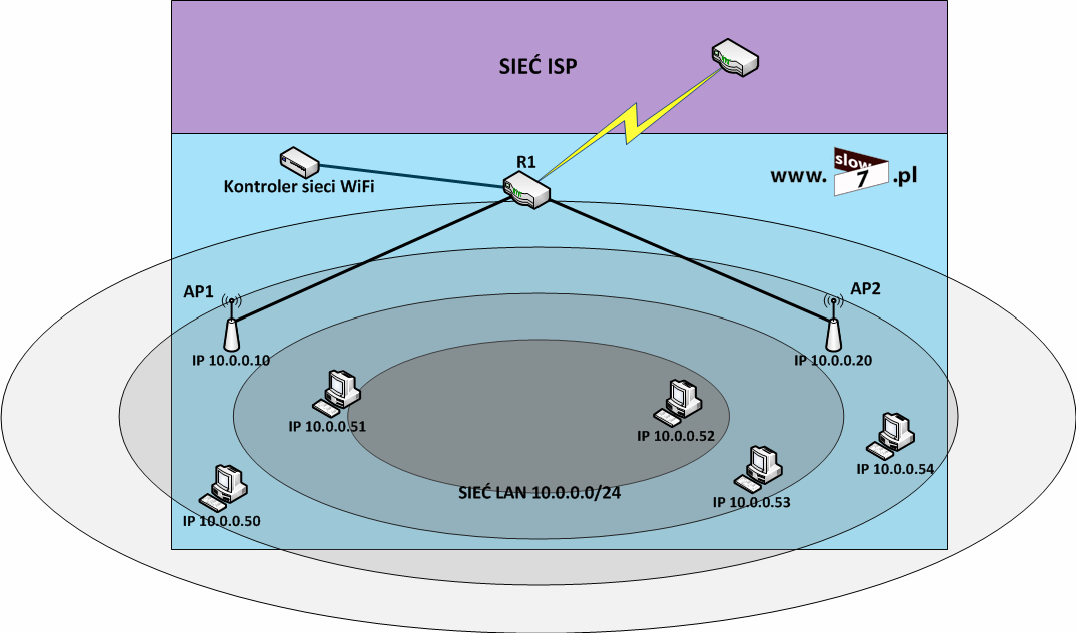

Alternatywą dla routerów są punkty dostępowe. Zobaczmy co się stanie jak routery zastąpimy access pointami.

Jak widać na powyższym rysunku zamiast 3 podsieci mamy jedną dużą sieć LAN. Access pointy nie dzielą naszej sieci na mniejsze segmenty, lecz działają jak przełączniki, do których podłączają się kolejne hosty. Punkty dostępu w przeciwieństwie do przełączników mają przypisywane adresy IP oraz mogą być na nich uruchamiane dodatkowe usługi takie jak np. serwer DHCP .

Konfiguracja AP jest prosta i z reguły nie nastręcza problemów. Czynności jakie należy wykonać to:

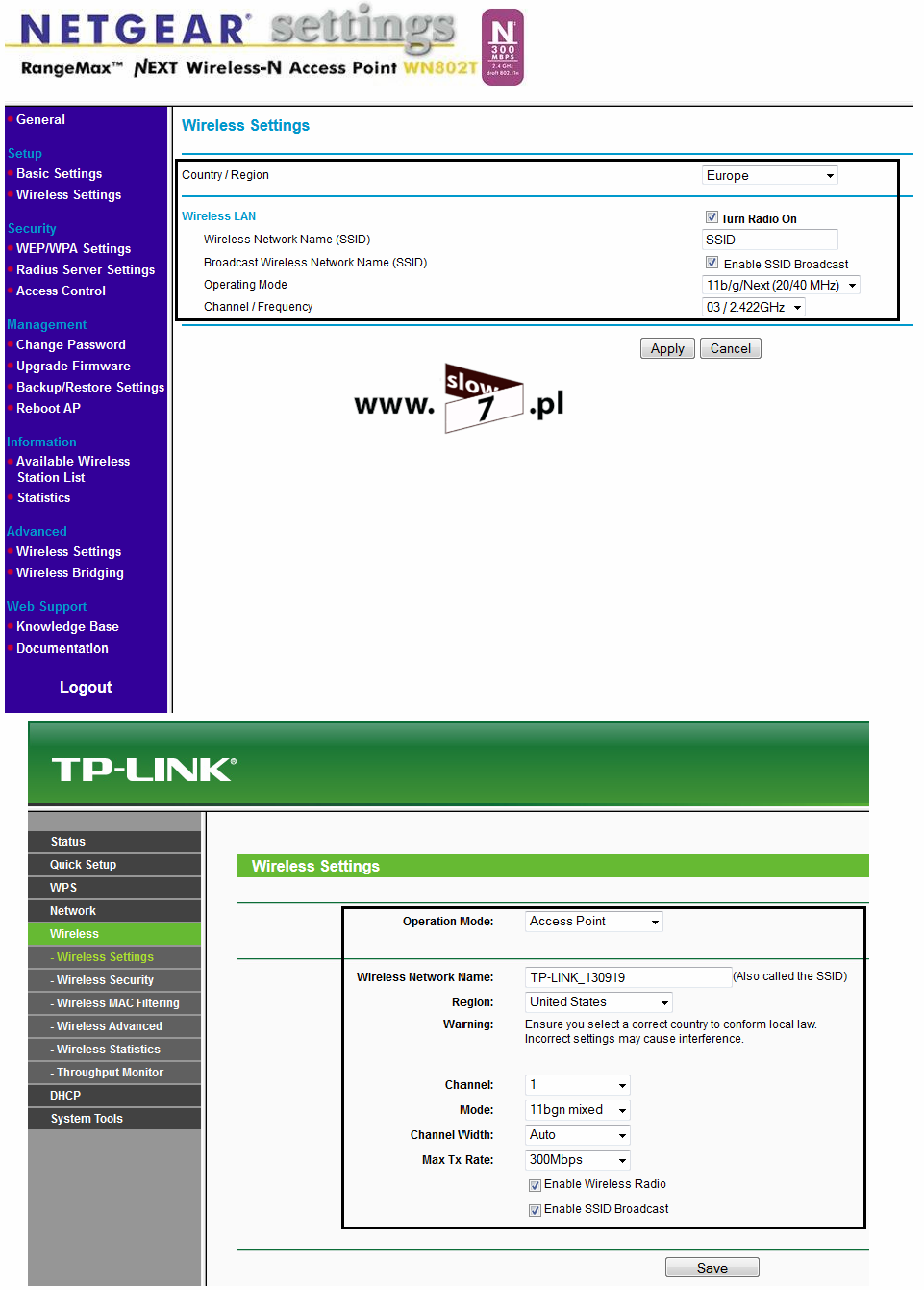

1. ustalić sposób adresacji AP – decydujemy się na adresację statyczną (oczywiście adresacja musi być zgodna z przyjętą w naszej sieci) bądź adresację dynamiczną realizowaną za pośrednictwem serwera DHCP. Dobrą praktyką jest wybranie adresacji statycznej ponieważ urządzenia te będą dostępne pod jednym i stałym adresem. Poniżej konfiguracja adresów IP - AP1 (Netgear WN802T) oraz AP2 (TP-Link TL-WA801ND)

2. ustalenie zasad przypisywania adresów IP hostom. W naszym scenariuszu możemy przypisywaniem adresów IP obarczyć router R1. AP podłączając nowego klienta przekaże jego żądanie DHCP do routera celem przypisania adresu natomiast router odpowiadając ta to żądanie przekaże parametry niezbędne do dokończenia auto konfiguracji hosta. Drugim rozwiązaniem jest zlecenie tego zadania punktom dostępu pod warunkiem, że AP posiada taką funkcję. Przy tym rozwiązaniu (przy założeniu, że używamy więcej niż jeden AP) należy pamiętać, że pulę dostępnych adresów musimy tak dobrać by adresy te nie pokrywały się czyli pule możliwych do przypisania adresów IP nie mogą mieć części wspólnej. W naszym scenariuszu tylko jeden z access pointów (TP-Link) posiada wbudowany serwer DHCP, który mógłby być użyty w przypadku wybrania drugiego rozwiązania (adresy IP dostarcza AP).

3. ustawienia parametrów pracy sieci WiFi – ustalamy czy włączamy rozgłaszanie sieci bezprzewodowej, parametry naszej sieci (kanał pracy, nazwa sieci).

4. ustalenie zabezpieczeń sieci WiFi – decydujemy o typie zastosowanego zabezpieczenia (WEP, WPA, RADIUS) bądź jego braku (sieć otwarta).

Konfiguracja oparta na AP dobiegła końca, jak widać jest ona łatwiejsza do wykonania i na pewno to rozwiązanie gwarantuje nam osiągnięcie sukcesu.

Oczywiście tak naprawdę należy mieć świadomość, że nieważne jaki sposób wybierzemy zawsze będziemy mieli do czynienia nie z jedną siecią bezprzewodową obsługiwaną przez np. dwa routery bądź dwa AP ale z dwiema odrębnymi sieciami bezprzewodowymi (małym wyjątkiem jest użycie repeatera). Przyrównując to do naszego przykładu nasze połączenie w danej chwili będzie obsługiwane przez jedno z urządzeń. Zmieniając nasze położenie i wychodząc poza zasięg danego urządzenia będziemy musieli wykonać ponowne podłączenie do routera bądź AP w zasięgu, którego się znajdziemy. Oczywiście jest możliwe skonfigurowanie sieci bezprzewodowej w taki sposób, że niezależnie od naszego położenia będziemy mieli zachowane stałe połączenie z infrastrukturą sieciową ale do tego celu musimy użyć kontrolera sieci bezprzewodowej. Dzięki kontrolerowi dany AP przejmuje nasze połączenie automatycznie w zależności od tego, który w danej chwili ma lepszy zasięg. Użycie kontrolera otwiera przed nami nowe możliwości bo oprócz zarządzania jakością i stabilnością naszego połączenia, kontroler dodatkowo ma możliwość stworzenia kilku, jednocześnie działających sieci bezprzewodowych przeznaczonych dla różnych grup użytkowników z różnymi poziomami zabezpieczeń oraz zasadami dostępu. Pokazując to na rysunku to schemat naszej sieci z wykorzystaniem kontrolera wyglądałby tak jak poniżej:

I powoli kończąc artykuł dwa ostatnie scenariusze. Pierwszy opisuje zestawienie mostu pomiędzy dwoma AP natomiast drugi użycie repeatera.

Spróbujmy zestawić most pomiędzy dwoma access pointami. Do konfiguracji użyjemy AP użyte w poprzednim przykładzie czyli TP-Link TL-WA801ND (AP1) oraz Netgear WN802T (AP2). Mamy sytuację w której mamy jedną dużą sieć 10.0.0.0/24 zbudowaną z dwóch AP, część komputerów jest podłączona do AP1 natomiast druga część do AP2 komunikacja pomiędzy hostami podłączonymi do różnych AP jest realizowana poprzez most zestawiony pomiędzy punktami dostępowymi.

AP 1 został skonfigurowany (konfiguracja standardowa) i rozgłasza sieć bezprzewodową. Przechodzimy do AP 2 celem skonfigurowania go tak by połączył się z siecią rozgłaszaną przez AP 1. Tu warto zaznaczyć, że nie wszystkie punkty dostępu mają możliwość przeprowadzenia te operacji. Wszystko zależy od samego urządzenia a także firmware.

W przypadku AP Netgear WN802T konfiguracja przebiega następująco:

- Wybieramy tryb pracy AP – w naszym przypadku Wireless Multi-Point Bridging. Tak naprawdę w przypadku tego AP pod jednym ustawieniem jest dostępny tryb w którym to AP będzie łączył się z innym AP tworząc most punkt-punkt a także most typu punkt-wielopunkt. Wszystko zależy od ilości wpisanych adresów MAC bądź wybranych sieci bezprzewodowych. W przypadku urządzeń innych firm często zdarza się że tryby te są rozdzielone (dostępne są pod inną nazwą) np. w TP-Link wybór jest pomiędzy Bridge (Point to Point) a Bridge (Point to Multi-Point).

- Wpisujemy adres MAC punktu dostępowego którym chcemy się połączyć, czasem możemy wybrać konkretną sieć bezprzewodową. W naszym przypadku AP może łączyć się z aż 6 sieciami bezprzewodowymi.

- Z moich doświadczeń wiem, że bardzo często zdarza się sytuacja w której to trzeba ustawić parametry sieci zgodne z siecią do której próbujemy uzyskać dostęp. Szczególnie dotyczy to: SSID-u, użytej częstotliwości sieci; trybu obsługiwanego standardu; użytych zabezpieczeń; haseł. Czyli jeśli na AP 1 skonfiguruję sieć o nazwie MojaSiecWiFi, która pracuje na kanale numer 6, obsługując standard WiFi n a użyte zabezpieczenia to WPA2 z ustawionym hasłem bardzotajnehasło to najlepsze co mogę zrobić to skopiować podane parametry na AP 2.

- I kolejna rada, również z moich doświadczeń – miałem sytuację w których to połączenie z siecią bezprzewodową następowało tylko wtedy gdy był wyłączony serwer DHCP. Przekładając to na nasz scenariusz jeśli AP 2 ma funkcję przypisywania adresów IP to najlepiej ją wyłączyć. Bardzo często zdarza się sytuacja w której to wybór trybu pracy AP determinuje określone opcje na które mamy wpływ.

Tryb repeatera jest trybem, który zwiększa zasięg naszej sieci, punk dostępowy pracuje jako przekaźnik poszerzający zasięg oddziaływania sieci WiFi. Tryb repeatera jest jednym z trybów w którym może pracować nasz punkt dostępu, mocno zależny jest od modelu AP. W przypadku AP Netgear WN802T całe ustawienie sprowadza się do zaznaczenia Repeater with wireless client association i wpisaniu adresu MAC AP którego zasięg chcemy poszerzyć.

I tu chciałbym zakończyć moje rozważania na temat sieci bezprzewodowych. Chciałem pokazać i omówić jeszcze parę zagadnień ale stwierdziłem, że włączając je do tego artykułu zaciemniłbym trochę cały temat. Ale nie znaczy to, że do tematu sieci bezprzewodowych nie wrócę bo pisząc ten artykuł przyszedł mi pomysł na następny, który będzie poruszał temat sniffingu zarówno w sieciach przewodowych jak i bezprzewodowych.

BIBLIOGRAFIA

- http://forum.cdrinfo.pl/f113/czestotliwosci-internetu-radiowego-85423/

- http://pl.wikipedia.org/wiki/IEEE_802.11

- http://www.komputerswiat.pl/poradniki/sprzet/siec-domowa/2013/05/wi-fi-na-dwoch-pasmach.aspx

- http://pl.wikipedia.org/wiki/Karta_sieciowa

- http://winet.com.pl/index.php?strona=80

- http://www.techrepublic.com/blog/data-center/cheat-sheet-what-you-need-to-know-about-80211ac/

- http://www.durofy.com/how-to-configure-wifi-hotspot-in-windows-7-using-command-prompt/

- http://www.nextofwindows.com/how-to-manage-a-wireless-wifi-network-from-the-command-line-in-windows-7/

- http://www.pcapr.net

- http://answers.oreilly.com/topic/1180-how-to-configure-wireless-settings-in-windows-7/

- http://www.hanselman.com/blog/HowToConnectToAWirelessWIFINetworkFromTheCommandLineInWindows7.aspx

- http://www.techlol.com/2013/04/make-wi-fi-hotspot-in-window-8-or-7.html

- http://www.smallnetbuilder.com/wireless/wireless-features/31694-a-different-spin-on-80211ac

- http://www.techrepublic.com/blog/data-center/cheat-sheet-what-you-need-to-know-about-80211ac/

Komentarze

Pozdrawiam :)

Dopełnieniem artykułu byłoby przedstawienie konfiguracji urządzeń bezprzewodowych CISCO (podobnie jak w pozostałych artykułach). Jakieś przykłady Accespointów i ich konfiguracji w połączeniu z kontrolerem bądź jako autonomicznych punktów dostępowych.

----------------

pikolo: wszystko rozbija się o sprzęt, pracuję z takim do jakiego mam akurat dostęp. Ale sugestia przyjęta i do rozważenia. Na razie w przypadku CISCO skupiam się na routingu, kończę o EIGRP następnie chcę opisać listy kontroli dostępu a później biorę się za switching a w trakcie całkowita przebudowa strony (już za niedługo)

Pzdr i cieszę się, że arty się podobają

Nieskromnie zaproponuję tematykę kolejnych artykułów: AppLocker, EMET, Zapora systemu Windows.

pozdrawiam

ilmarcin

--------------

pikolo: dzięki bardzo

Powiem szczerze, że dwa tematy są w kręgu moich zainteresowań tylko czasu na wszystko brakuje nad ostatnim wpisem dotyczącym WLAN i ataku pracowałem ponad 3 miesiące. Mam jeszcze parę ciekawych tematów nad którymi zaczynam pracować lecz tak jak wspomniałem czas, czas i jeszcze raz czas.